Fiche de lecture : Petite histoire du compagnonnage

Auteur(s) du livre : François Icher

Éditeur : Cairn

978-2-35068-753-7

Publié en 2019

Première rédaction de cet article le 8 septembre 2022

Vous connaissez le compagnonnage ? Probablement de nom, puisque ce système de formation et d'entraide dans le monde du travail manuel est ancien et souvent cité, par exemple lorsqu'on a parlé des réparations de Notre-Dame de Paris après l'incendie. Mais en dehors de généralités, le compagnonnage n'est pas forcément bien connu, alors qu'il a une longue histoire, résumée dans ce livre.

Le travail de l'historien sur ce sujet est à la fois facile (de nombreux documents sont disponibles) et difficile car il y a tout un folklore compagnonnique, avec ses légendes (les racines du compagnonnage au temps du roi Salomon…) et que les compagnons ne sont pas forcément ravis de voir un historien extérieur documenter leur mouvement. L'auteur se concentre évidemment sur les faits établis, qui font remonter les sources du compagnonnage, non pas au temple de Jérusalem, mais au Moyen Âge, ce qui n'est déjà pas mal. En rupture avec le système médiéval des corporations, devenu figé, voire « aristocratique », le compagnonnage est né de la volonté de certaines catégories de travailleurs manuels de s'entraider et de se former entre eux, par l'échange et le voyage (le fameux « Tour de France »). Ces compagnons ont ensuite développé un certain nombre de traditions (parfois confondues, à tort, avec celles des francs-maçons, mouvement nettement plus bourgeois) et de règles, notamment d'entraide et de fraternité.

On croit souvent qu'il n'y a qu'une sorte de compagnon mais en fait, depuis longtemps, les compagnons sont divisés entre plusieurs obédiences qui, à certaines époques, réglaient leurs divergences par la violence. Le chemin du Tour de France n'était pas un long fleuve tranquille. Les chansons de marche que les compagnons entonnaient pour se donner du courage sur la route étaient fréquemment des chants guerriers dirigés contre les autres obédiences. (Le même auteur a fait le scénario d'une BD sur Agricol Perdiguier, un compagnon du XIXe siècle resté célèbre par sa lutte incessante contre ces affrontements fratricides. Une de ses actions a été d'écrire des chansons pour les marches et les fêtes, qui ne soient pas un appel à la violence. Un feuilleton célèbre de l'ORTF avait son scénario fondé sur ces violences.) Le compagnonnage n'a évidemment jamais échappé aux problèmes politiques de son temps : catholiques stricts contre laïcs au XIXe siècle, par exemple. Mais il y avait aussi des rivalités de boutique (monopole d'accès à certains travaux) et du simple sectarisme.

Le compagnonnage a ensuite été ébranlé par la révolution industrielle, qui a semblé un moment condamner l'artisan qualifié qu'était le compagnon, par le socialisme, qui rejetait ce mouvement qui se voulait souvent élitiste, par les divers soubresauts du XXe siècle (ah, la malheureuse tentative de rénovation du compagnonnage sous le patronage de… Pétain).

Le livre décrit toutes ces aventures du mouvement compagnonnique, et son état actuel. Toujours divisé, avec trois importantes obédiences et plusieurs plus petites, le mouvement existe toujours. L'auteur explique les divergences entre ces obédiences mais je dois dire que ce n'est pas forcément facile à décrypter pour un lecteur situé à l'extérieur du mouvement compagnonnique. Ce mouvement s'est parfois adapté au monde moderne (admission des femmes à partir de 2004), mais reste également fidèle à ses origines, notamment la valorisation du travail manuel, et l'importance de la transmission du savoir.

La fiche

Fiche de lecture : Néandertal nu

Auteur(s) du livre : Ludovic Slimak

Éditeur : Odile Jacob

978-2-7381-5723-2

Publié en 2022

Première rédaction de cet article le 1 septembre 2022

L'homme de Néandertal fait l'objet de nombreux travaux de « réhabilitation » depuis des années, le présentant comme l'égal en tout de l'Homo Sapiens moderne que nous sommes. Dans ce livre, Slimak questionne cette vision et se demande si elle n'a pas tendance à considérer l'Homo Sapiens moderne comme la référence absolue.

Ce pauvre Néandertal était, au XIXe siècle

et au début du XXe, présenté comme une brute stupide, sans

sentiments religieux ou artistiques, et cannibale, pendant qu'on y

était. Les reconstitutions le montraient plutôt comme un singe que

comme un homme. Depuis un certain temps, cette vision est

contestée, et la tendance est plutôt à dire que Néandertal, s'il

vivait aujourd'hui, serait notre égal en presque tout et devrait

avoir le droit de vote. Trouvée sur

Wikimedia Commons, une image moderne (et qui fait écho au

titre du livre) :  .

.

Ludovic Slimak reprend la question dans ce court livre. Il fait d'abord remarquer que beaucoup de théories sur les humains du passé sont fragiles, reposant sur peu de données, et de datations parfois délicates. Le risque de raisonnement circulaire est important ; on trouve un certain type d'artefacts avec des squelettes d'Homo Sapiens moderne, puis on trouve des artefacts analogues en un autre endroit, sans squelettes associés, on en déduit que des Homo Sapiens les ont réalisés et finalement que Néandertal n'a rien fait. Alors qu'il était peut-être l'auteur du second jeu d'artefacts.

Mais, surtout, l'auteur s'interroge sur cette tendance à vouloir réhabiliter Néandertal en insistant sur le fait qu'il était comme nous. Est-ce que cela n'indique pas un certain refus de la différence, si Néandertal n'était acceptable que s'il était plus ou moins identique à nous ? Slimak estime qu'on n'a pas de vraies preuves que Néandertal ait eu une activité artistique. Mais est-ce que cela veut dire qu'il n'est qu'une brute sans intérêt ? L'auteur appelle à analyer ce qu'on sait de Néandertal en essayant de ne pas nous prendre comme le mètre-étalon. Par exemple, sur le cannibalisme, Slimak fait remarquer qu'il n'y a guère de doute que Néandertal était cannibable (ce qui lui a souvent été reproché), mais que certains Homo Sapiens modernes l'étaient aussi et que de toute façon ce n'est pas forcément un signe d'animalité, ce cannibalisme étant fortement ritualisé et chargé de sens divers.

Le livre est agréable à lire, avec beaucoup d'exemples concrets et de dissertations intéressantes. Je le recommande pour comprendre la complexité du débat.

Et sinon, du côté des romans, il y a des personnages intéressants de Néandertals dans le cycle de Jean Auel « Les enfants de la Terre » et, en moins documenté scientifiquement, dans la série de Jasper Fforde sur Thursday Next. Dans les deux cas, Néandertal n'est pas un singe abruti, mais il n'est pas non plus un simple clone d'Homo Sapiens.

La fiche

Fiche de lecture : Le Puy du Faux

Auteur(s) du livre : Florian Besson, Pauline

Ducret, Guillaume Lancereau, Mathilde

Larrère

Éditeur : Les Arènes

979-10-375-0590-3

Publié en 2022

Première rédaction de cet article le 5 août 2022

Le parc d'attractions du Puy du Fou est un grand succès commercial, qui attire de nombreux visiteurs. Bon, d'accord, mais le Parc Astérix aussi, et on n'écrit pas des livres à son sujet, pourtant. Mais le Puy du Fou a une autre caractéristique : ses promoteurs prétendent qu'il est historiquement fondé, et qu'on peut non seulement s'y amuser mais en plus apprendre l'histoire. Quatre historiens se sont donc associés pour aller au parc d'attraction et vérifier.

Il y a plusieurs écueils si on veut avoir un regard critique sur l'histoire tendance Puy du Fou. Il y a le risque d'une critique élitiste, faisant fi du succès populaire du parc, méprisant la vulgarisation, et estimant que l'histoire ne doit se traiter que dans de gros livres ennuyeux pour universitaires. Il y a aussi le risque du pinaillage, pointant des erreurs de détails, par exemple sur les dates, et oubliant que le Puy du Fou a une cohérence dans sa vision de l'histoire, et que c'est elle qu'il faut étudier.

C'est ce qu'ont fait les quatre auteur·es, dont au moins deux sont activement engagés dans la vulgarisation de l'histoire, notamment sur les réseaux sociaux (les deux autres aussi, peut-être, mais je ne les connais pas). Ils sont allés au Puy du Fou, ils ont apprécié les spectacles, ils ont pris des notes et ils analysent la représentation historique. S'il y a en effet d'innombrables erreurs factuelles dans les spectacles du Puy du Fou, le plus gros problème est la vision peu historique du parc : une France éternelle, gardant son identité inchangée à travers les siècles, mélange de l'idéologie de l'Ancien Régime et du roman national du XIXe siècle. Par exemple, le spectacle se déroulant en Gaule romaine présente les seuls Gaulois comme ancêtres des Français, comme si la France d'aujourd'hui n'était pas tout autant héritière des Romains. (En prime, le spectacle montre les Gaulois chrétiens et les Romains païens, ce qui ne correspond pas à la réalité de l'époque.) Les auteur·es analysent de nombreux spectacles et la plupart (je vous laisse découvrir les exceptions) présentent la même vision d'une France mythique, qui a peu de rapport avec la réalité et avec les vrais Français des différentes époques.

Critiquer, c'est facile, mais proposer est plus difficile, pourront dire les défenseurs du parc. Mais un des chapitres les plus intéressants du livre est justement celui où les auteur·es se font scénaristes et imaginent quatre spectacles qui gardent ce qu'il y a de bien au Puy du Fou (des animations de qualité et spectaculaires, avec pyrotechnie obligatoire) tout en étant plus rigoureux historiquement. Ainsi celui de l'Antiquité montre les débats et divergences entre premiers chrétiens, alors que le Puy du Fou montre le christianisme, comme il le fait de la France, comme une entité éternelle et figée.

Faut-il aller au Puy du Fou ? Là n'est pas la question. Personnellement, je n'y suis jamais allé mais le livre peut donner envie, les spectacles semblant passionnants et bien faits. Le tout est d'y aller comme à Disneyland, pour la distraction, et pas en prétendant qu'on suit un cours d'histoire.

La fiche

Fiche de lecture : Cyber-attaques : l'Amérique désigne ses ennemis

Auteur(s) du livre : Mark Corcoral

Éditeur : L'Harmattan

978-2-343-22452-7

Publié en 2021

Première rédaction de cet article le 4 août 2022

On le sait, l'attribution d'une cyber-attaque (« c'est les Chinois ! ») est un exercice difficile. Il faut analyser l'attaque, parvenir à une certitude et, ensuite, assumer de révéler publiquement l'origine. Comme le répète souvent Guillaume Poupard « L'attribution, c'est politique ». Le livre de Mark Corcoral étudie cette question de l'attribution notamment sous l'angle des accusations par les États-Unis : comment se fait l'attribution publique et suivant quels méandres politiques ?

La phrase de Guillaume Poupard, citée plus haut, a un amusant double sens. Elle dit que ce n'est pas à une agence technique comme l'ANSSI d'attribuer une attaque ; cette attribution publique peut avoir des conséquences et c'est donc au pouvoir politique de prendre ses responsabilités. Mais la phrase dit aussi qu'accuser publiquement tel ou tel pays est aussi un choix politique. Plus cyniquement, on pourrait reprendre la phrase d'un collègue de Topaze : « les coupables, il vaut mieux les choisir que les chercher ». Eh oui, quand un État en accuse un autre, l'accusation n'est pas forcément sincère…

Déjà, se faire une opinion est difficile : contrairement à une attaque physique qui va forcément laisser pas mal d'indices, une cyber-attaque ne laisse pas beaucoup de traces, et celles-ci peuvent facilement être imitées (une chaine de caractères en hébreu dans un logiciel malveillant ne signifie pas forcément que c'est un coup du Mossad, il est trivial d'en copier/coller une). Et l'interprétation de ces IOC peut être délicate. J'ai entendu des analystes expliquer que, comme les opérations de la cyber-attaque étudiée prenaient place entre 9 h et 17 h, heure de Beijing, cela menait à soupçonner les Chinois, comme si l'APL était tenue aux horaires de bureau. Et même une fois qu'on a acquis une conviction, il n'est pas facile d'en convaincre des tiers puisque, presque toujours, ceux qui font l'attribution d'une attaque ne donnent aucune information concrète sur les preuves récoltées (pour ne pas donner d'informations aux ennemis, mais aussi parfois pour cacher la faiblesse des preuves).

Et une fois qu'on a son intime conviction, l'attribution publique n'est pas automatique, elle relève de choix politiques, qui peuvent évoluer. C'est ainsi qu'avant, en gros, 2014, les États-Unis ne se livraient pas à des attributions publiques, avant de changer de politique et de multiplier les accusations. (La Russie et la Chine continuent à ne pas faire d'attribution publique pour des attaques précises, même si ces deux pays dénoncent de façon très générale les cyber-attaques dont ils sont victimes. Ils insistent beaucoup sur la difficulté à produire des preuves convaincantes.) Et à partir de 2017, les attributions faites par les États-Unis ne sont plus unilatérales mais impliquent parfois des pays alliés. Le choix dépend de la culture politique de chaque pays, et de sa conviction que l'attribution publique servira à quelque chose, par exemple en terme de propagande, ou bien pour faire avancer des négociations internationales sur une certaine régulation des attaques ou encore pour intimider un adversaire (« je t'ai vu ! »). Le choix est complexe et l'auteur explique très bien les innombrables questions géopolitiques qui sont liées à l'utilisation (ou pas) de l'attribution publique. Cette analyse des raisons qui poussent à attribuer publiquement est le gros du livre.

Un ouvrage que je recommande beaucoup, pour comprendre la complexité des questions de cyber-attaques et la difficulté des décisions à prendre.

(En plus léger, l'excellente BD « Cyberfatale » tourne essentiellement autour d'une question d'attribution, comment savoir qui a fait le coup et, une fois qu'on le sait, que faire de cette information.)

La fiche

Fiche de lecture : Frontières.com

Auteur(s) du livre : Nicolas Arpagian

Éditeur : L'observatoire

979-10-329-2134-0

Publié en 2022

Première rédaction de cet article le 3 août 2022

Vous trouvez que la situation géopolitique sur l'Internet est compliquée ? Au moins, le livre d'Arpagian vous permettra d'avoir un tour d'horizon complet d'un certain nombre d'enjeux importants.

Ne lisez pas le quatrième de couverture, qui abuse de sensationnalisme (« les geeks-soldats de la cyber guérilla précèdent désormais les chars d'assaut »), voire d'erreurs (« la Russie construit son propre Internet »). Le livre est plus sérieux. Centré sur le rôle des frontières (pas seulement les frontières entre États, mais aussi celles qu'on s'était imaginées entre des activités que le numérique redéfinit), il a l'avantage de contenir de nombreux faits et données. Il passe en revue beaucoup de questions (sans doute trop, vu sa taille, et sans que ces questions aient de relation claire) : la privatisation, la censure, le pouvoir des GAFA, les mensonges, la cybersécurité, le succès de Léna Situations… C'est sérieux, l'auteur connait son sujet, et il ne prend pas pour agent comptant les clichés, par exemple sur le soi-disant anonymat de l'Internet.

Un livre qui peut être utile pour celle ou celui qui débute son exploration de la politique sur Internet. Vous pouvez aussi vous en faire une idée avec cet interview vidéo de l'auteur.

PS : le titre est un nom de domaine, réservé mais qui ne semble pas utilisé.

La fiche

Fiche de lecture : Petite histoire de la mondialisation à l'usage des amateurs de chocolat

Auteur(s) du livre : Frédéric Amiel

Éditeur : Les éditions de l'Atelier

978-2-7082-5375-9

Publié en 2021

Première rédaction de cet article le 3 août 2022

Si, comme moi, vous abusez du chocolat, ce livre va peut-être vous être désagréable : il explique l'évolution de la mondialisation pour le cas particulier du chocolat. Ce n'est pas toujours très rose.

On commence évidemment au Mexique, où les conquérants européens découvrent le chocolat (que les Aztèques consommaient sans sucre mais avec du piment) et le rapportent en Europe. La substance suit le parcours de beaucoup d'autres produits rapportés d'Amérique : méfiance (médicale, mais aussi religieuse, quelque chose d'aussi bon doit être une création du diable), engouement, snobisme (rare et cher, le chocolat pouvait être un marqueur de distinction sociale). Puis la faible production mexicaine ne suffit plus et les Européens vont commencer à cultiver le chocolat de manière plus massive. D'abord aux Antilles puis en Amérique du Sud. Mais si on veut produire beaucoup de chocolat, il ne faut pas seulement avoir beaucoup de cacaoyers, il faut aussi traiter les fèves et, à la main, c'est long et difficile. Le parcours du chocolat croise donc celui de James Watt : ses machines à vapeur permettent de commencer à mécaniser le traitement. On n'est plus à la production artisanale, le chocolat est devenu une industrie. On croise dans le livre des entrepreneurs variés, comme Menier, un des promoteurs du paternalisme.

Puis la production de chocolat passe en Afrique. Le livre suit le développement d'une production de plus en plus importante, notamment sur l'ile de São Tomé, puis sur le continent. Un nouveau problème se pose alors : la production, grâce à la mondialisation de la production et à l'industrialisation, est devenue abondante et bon marché. Il faut donc convaincre de nouveaux consommateurs, pour faire du chocolat un produit de masse. Au 19e siècle, l'industrie chocolatière est donc une des plus friandes de publicité. L'exemple le plus connu de publicité pour le chocolat est, en France, le tirailleur sénégalais de Banania.

Et dans les pays producteurs ? Les cours du cacao sur les marchés mondiaux ne sont pas stables et ces pays connaissent des alternances de prospérité et de vaches maigres. Bien des gouvernements, après l'indépendance des colonies, ont cherché à stabiliser la situation, avec des succès variables. Car, entre temps, le cacao était passé des marchés de produits physiques aux marchés financiers. Désormais, au lieu de vendre et d'acheter du cacao, on achète et on vend des titres ayant un rapport plus ou moins lointain avec le cacao. (Note au passage : quand des gens, en 2022, reprochent aux cryptomonnaies d'être « virtuelles » et « déconnectées de l'économie réelle », ils ont quelques dizaines d'années de retard. Cela fait bien longtemps que les échanges sur les marchés sont déconnectés des produits et services.)

L'auteur se penche ensuite sur les alternatives : est-ce que du chocolat bio ou équitable (ou, soyons fous, les deux à la fois) permettrait au consommateur d'avoir de meilleurs produits et aux producteurs de vivre mieux ? La question des labels est compliquée ; certains n'ont guère de valeur car ils sont spécifiques à une entreprise, qui décide des critères et fait leur « vérification ». Difficile pour le consommateur de s'y retrouver !

Bref, un livre très lisible et très pédagogique, expliquant en détail tous les aspects de la production d'une marchandise, dans un monde où c'est devenu très compliqué.

La fiche

Fiche de lecture : Manual for survival

Auteur(s) du livre : Kate Brown

Éditeur : Penguin Books

978-0-141-98854-2

Publié en 2019

Première rédaction de cet article le 23 juillet 2022

Ce livre est une analyse des conséquences à long terme de la catastrophe nucléaire de Tchernobyl. Que se passe-t-il dans une région profondément irradiée ? L'auteure explore en détail le traitement de la catastrophe dans les années qui ont suivi l'explosion du réacteur, en ne se fiant pas uniquement aux déclarations officielles. Un ouvrage évidemment plutôt douloureux à lire, mais qui ne laisse aucun détail de côté.

Tout le monde connait la catastrophe qui a vu l'explosion d'un réacteur nucléaire à Tchernobyl le 26 avril 1986. On ne mentionne souvent que ses conséquences à court terme (la mort des « liquidateurs », qui sert à des affirmations trompeuses comme « la catastrophe n'a fait que 31 [le chiffre varie] morts ») mais le livre de Brown se concentre sur des conséquences à plus long terme, moins spectaculaires. Et il n'est pas facile de mesurer ces conséquences à long terme. Prenons l'exemple du cancer de la thyroïde. On en observe chez des enfants dans la région. Mais il y a aussi des cancers de ce type en l'absence de contamination radioactive. Sont-ils plus fréquents après l'accident de la centrale ? La statistique est une science difficile. (Comme on l'a vu récemment avec la pandémie de Covid-19, qui a vu le retour de déclarations anti-statistiques du genre « mon beau-frère n'est pas vacciné, et bien il n'est pas tombé malade ».)

Et il est d'autant plus difficile de répondre à la question que l'accident s'est produit dans un pays où le système de santé était loin d'être parfait, avec une collecte peu fiable des données (et le cancer de la thyroïde est apparemment délicat à diagnostiquer). En outre, il y avait sur place une radioactivité artificielle qui n'était pas due à cet accident, mais qui provenait des essais nucléaires atmosphériques et d'autres accidents (l'URSS traitait la sécurité nucléaire avec beaucoup de légèreté). Bref, le traitement de ces données n'est pas évident. Toutefois, il est clair que la radioactivité sur place est plus importante que ce qui avait parfois été raconté par les autorités, et que les maladies sont bien en augmentation.

Une autre difficulté statistique que décrit bien l'auteure est que la radioactivité est très variable d'un endroit à l'autre, et ne s'en tient pas aux traits tracés sur la carte (« ici, évacuation nécessaire, ici, ça peut aller »). Un jardin portager peut être contaminé et celui d'à côté rester peu touché. Un exemple particulièrement frappant est donné par l'auteure où des cueilleuses vont récolter des myrtilles dans une forêt et où chaque panier est mesuré pour déterminer sa contamination radioactive. Bien que récoltés dans la même forêt, ils sont très différents. Et, pour rester en deçà des normes de radioactivité acceptable, l'organisateur décide de mélanger les myrtilles des paniers relativement sains avec celle des paniers contaminés, diluant ainsi la radioactivité jusqu'à ce qu'elle reste en dessous du seuil…

Le livre décrit également longuement les réactions des autorités dans les années ayant suivi la catastrophe. Tchernobyl est en Ukraine mais proche de la Biélorussie. Dès l'accident, avant même la fin de l'URSS, les autorités ukrainiennes et biélorusses avaient traité le problème très différemment, la Biélorussie choisissant de largement nier le problème, y compris en confisquant les compteurs Geiger (pas de mesures, pas de problème…). La controverse n'est évidemment pas purement scientifique et Brown décrit longuement toutes les manœuvres des autorités pour cacher, ou relativiser, les faits gênants. Et Moscou s'en mêlait également, mais pas de façon uniforme : dans ces années de perestroïka, l'État soviétique partait déjà à vau-l'eau et tout le monde n'avait pas, et de loin, les mêmes idées sur comment faire face au problème. (À un moment, ce sont des médecins du KGB qui mettent en évidence les mensonges rassurants des autorités : vu les privilèges du KGB, ils avaient une meilleure clinique et du meilleur matériel, et savaient donc bien ce qu'il en était.)

Ah, et en parlant de géopolitique, l'auteure met aussi en évidence une curieuse complicité entre l'URSS et les USA. Malgré le fait que la guerre froide n'était pas finie, pas mal d'intervenants étatsuniens sur place soutenaient le discours officiel soviétique comme quoi les conséquences de l'accident n'étaient pas si graves que ça. Ce n'était pas forcément par confiance aveugle dans leurs collègues soviétiques, mais aussi peut-être par crainte que l'image de marque des filières nucléaires (civiles et militaires) ne souffrent trop de l'accident.

Bref, un livre à lire, pour celui ou celle qui veut approfondir les controverses politico-scientifiques, et apprécier la complexité des faits.

La fiche

Fiche de lecture : La folle histoire des virus

Auteur(s) du livre : Tania Louis

Éditeur : humenSciences

978-2-3793-1194-9

Publié en 2020

Première rédaction de cet article le 26 juin 2022

Je recommande ce passionnant livre de Tania Louis qui fait le tour de la question des virus, un sujet d'actualité (mais le livre a été largement écrit avant la pandémie de Covid-19, dont il ne parle pas).

Première chose que j'ai apprise dans ce livre : la virologie, c'est compliqué, d'autant plus que, régulièrement, des découvertes remettent en cause ce qu'on croyait avoir bien établi. Ainsi, la règle que les virus soient plus petits que les bactéries ne tient plus depuis la découverte des mimivirus.

Deuxième chose, la question de savoir si les virus sont vivants ou pas. L'auteure estime que, oui, plutôt, on peut dire qu'ils sont vivants, mais cela dépend évidemment de la définition exacte qu'on donne de la vie, et les virus, comme vu plus haut, ont tendance à défier les classifications trop rigides (j'ai d'ailleurs été surpris par la première partie de ce livre, qui ne parle pas avant longtemps de biologie, mais qui explique cette question de la classification). Au moins, les virus obligent à se poser des questions sur ce que l'on croit savoir de la vie. L'auteure note, par exemple, qu'on se focalise peut-être trop sur la particule virale, alors que le « vrai » virus est plutôt ce qui est actif dans la cellule.

Troisième découverte (pour moi), les virus ne sont pas forcément néfastes. On a bien sûr surtout étudié ce qui causaient du mal aux humains ou à l'agriculture. Mais il existe de nombreux virus, qui ne sont pas forcément dangereux.

Mais cela ne veut pas dire qu'ils sont inactifs. Les virus sont bien équipés pour faire passer des gènes d'un organisme à un autre et c'est un puissant coup de main à l'évolution. Un organe comme le placenta, si utile à nous autres mammifères placentaires, semble bien devoir son existence à des virus.

Les virus peuvent aussi aider les humains par l'action qu'ils ont contre certains de nos ennemis. Des virus infectent et tuent des bactéries dangereuses, par exemple. Ces bactériophages ont été au début du vingtième siècle considérés comme un moyen prometteur de lutter contre les infections bactériennes (travaux de Félix d'Hérelle, personnage passionnant). La mise au point des antibiotiques a fait un peu oublier les virus bactériophages, sauf dans le bloc de l'Est que la guerre froide tenait un peu à l'écart des exportations étatsunienne, comme le Coca-Cola ou les antibiotiques. L'apparition des résistances aux antibiotiques redonne leur chance aux bactériophages qui seront peut-être d'utiles alliés.

Le livre détaille plusieurs aventures où la science est faite par des êtres humains, avec leurs qualités, mais aussi leurs défauts. À propos de Rosalind Franklin, par exemple, l'auteure explique bien le processus compliqué de la recherche scientifique et pourquoi il est faux de présenter Franklin comme ayant fait tout le travail sur l'ADN seule (légende courante aujourd'hui), tout comme il était erroné de l'avoir complètement oubliée pendant de nombreuses années.

Comme le note l'auteure, la virologie évolue sans cesse, dépêchez-vous donc de lire ce livre avant qu'il ne soit plus d'actualité.

La fiche

Fiche de lecture : Concealing for freedom

Auteur(s) du livre : Ksenia Ermoshina, Francesca Musiani

Éditeur : Mattering Press

Publié en 2022

Première rédaction de cet article le 25 mai 2022

Le chiffrement est depuis longtemps un sujet de controverses. Indispensable pour assurer la sécurité des communications sur les réseaux informatiques (donc, tous les réseaux, y compris le téléphone), il est régulièrement attaqué par des politiciens qui l'accusent de permettre aux délinquants et aux criminels de dissimuler leurs communications. Mais il n'y a pas que ces attaques grossières, il y a aussi beaucoup de débats autour du chiffrement et de la meilleure façon de protéger les communications de M. et Mme Toutlemonde. Ce livre de deux chercheuses en sociologie explore de manière très claire mais aussi très approfondie ces débats. En bref, le chiffrement est nécessaire mais pas forcément suffisant. Ce livre est très recommandé à toutes les personnes qui veulent comprendre ce difficile problème.

Notez tout de suite avant d'acheter la version papier du livre qu'il est également gratuitement disponible en ligne. Même si vous achetez la version papier, la version numérique vous intéressera peut-être, par exemple pour rechercher un mot, ou pour copier-coller une citation.

Les informaticien·nes ont parfois tendance à avoir une approche strictement technique du chiffrement. On chiffre, et on est protégé, et les seuls débats concernent des points tels que « dois-je utiliser ECDSA ou EdDSA ? ». Mais les auteures montrent bien que bien d'autres questions se posent, et peuvent affecter la sécurité des communications. Par exemple, le livre contient une analyse du modèle de menaces. On veut se cacher de qui ? Le problème d'une militante féministe en Russie n'est pas forcément le même que celui d'un journaliste qui couvre des manifestations aux États-Unis ou que celui d'une femme qui veut se protéger d'un mari violent. L'adversaire n'a pas les mêmes moyens, et le niveau de risque est différent à chaque fois. Ainsi, de manière peut-être contre-intuitive, il peut être plus prudent d'utiliser un logiciel moins sûr, mais plus répandu, pour ne pas attirer l'attention. (Ce chapitre, comme d'autres dans le livre, est repris d'un précédent article des auteures.)

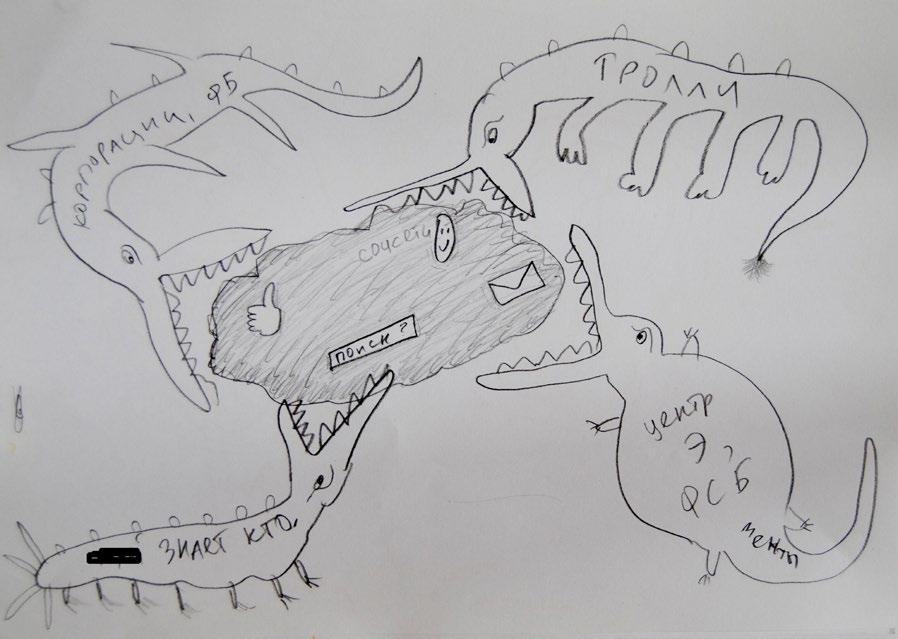

Le livre s'appuie sur beaucoup d'ateliers et de formations où les

auteures ont participé. Ici, un dessin du modèle de menaces par une

militante russe lors d'un de ces ateliers, montrant les différents

ennemis :

Dans bien des cas, le choix du système le plus sûr n'a pas de solution évidente, d'autant plus que bien des critères de choix se bousculent. Un chapitre est ainsi consacré au débat centralisation/décentralisation. Un système de communication centralisé est-il plus sûr ? La réponse n'est pas simple. Un système décentralisé a l'avantage de ne pas avoir de point de contrôle unique, susceptible d'être piraté, corrompu, ou soumis à des pressions financières ou juridiques. Utilisant des techniques standardisées, il est indépendant de tout fournisseur. Il règle de manière élégante la question du pouvoir et de ses abus en limitant la quantité de pouvoir dont dispose chaque acteur. Mais il a aussi des inconvénients : difficulté à faire évoluer techniquement (exemple du courrier électronique, réseau social décentralisé bien antérieur aux réseaux centralisés des GAFA, mais qui a du mal à déployer massivement des techniques de sécurité nouvelles), difficulté pour les utilisateurs à comprendre à qui il faut faire confiance (l'administrateur d'un serveur décentralisé n'est pas forcément « meilleur » que Gmail), risque d'invasion par des parasites contre lesquels il sera difficile de lutter (pensez au spam). Les auteures ne disent évidemment pas qu'il faut préférer les systèmes centralisés, simplement que le choix de la sécurité n'est pas toujours simple. (Une bonne partie du chapitre est consacrée aux controverses autour de Signal et du discours très pro-centralisation de son créateur, mais il parle aussi de systèmes moins connus comme Briar.) Et les arguments techniques cachent souvent des volontés de contrôle. Et parfois c'est la technique qui rend certaines solutions difficiles (faire du chiffrement de bout en bout est plus difficile si on veut des communications de groupe, faire de la distribution de message sans serveur est plus difficile si on veut épargner les batteries, etc).

La fédération (telle qu'utilisée par le fédivers) est souvent présentée comme la solution au problème du contrôle de la communication par quelques géants. Mais elle aussi pose ses propres problèmes, comme l'ont montré les difficultés de XMPP et Matrix à vaincre les messageries instantanées privatrices.

En parlant de messageries instantanées, un des chapitres les plus intéressants concerne l'analyse qu'avait publiée l'EFF pour aider les utilisateurices à choisir une messagerie instantanée sûre. La première version avait suscité de nombreuses critiques (pas toutes innocentes, et pas toutes intelligentes), portant par exemple sur la prépondérance excessive de critères purement techniques, ou s'inquiétant du fait de résumer un choix aussi complexe à un simple tableau de critères. Les auteurs détaillent longuement ces débats, et comment ils ont mené à une sérieuse réflexion sur la meilleure manière d'informer les utilisateurices.

Le livre est clairement écrit, et les auteures connaissent leur sujet (j'ai apprécié que le fédivers ne soit pas juste appelé Mastodon et que Pleroma soit aussi cité). Si vous croyez que le problème est simple, et que vous vous exprimez sèchement à ce sujet sur les réseaux sociaux, c'est le livre à lire d'abord.

La fiche

Fiche de lecture : Une auberge dans la tempête

Auteur(s) du livre : Gee

Éditeur : Ptilouk.net

9-782493-727008

Publié en 2022

Première rédaction de cet article le 18 avril 2022

Vous connaissez peut-être Gee pour ses dessins pour Framasoft. Mais il fait aussi des romans comme ce livre à mystère.

Il y a en effet une grosse énigme (que se passe-t-il dans cette curieuse auberge où Nathalie est arrivée par hasard ?) et plein d'autres questions qui viennent successivement. L'héroïne est informaticienne mais ce n'est pas pour cela que j'ai aimé, c'est pour le style, l'humour, les innombrables choses bizarres à comprendre et le dénouement. Pas de sang ni de violence, cela repose de certains polars.

Le livre est sous une licence libre et vous pouvez le télécharger (ou bien acheter l'édition papier).

La fiche

Fiche de lecture : Information security essentials

Auteur(s) du livre : Susan McGregor

Éditeur : Columbia University Press

9-780231-192330

Publié en 2021

Première rédaction de cet article le 28 mars 2022

Un livre très utile pour les personnes non expertes en cybersécurité mais qui veulent se protéger un peu plus. L'auteure vise essentiellement les journalistes (le sous-titre est « A guide for reporters, editors and newsroom leaders ») mais une bonne partie du livre s'applique à tous ceux et à toutes celles qui courent des risques dans le monde numérique (c'est-à-dire à peu près à tout le monde).

Je préviens mes lecteurs et lectrices qui travaillent dans la cybersécurité : ce livre n'est pas prévu pour vous. Il ne s'agit pas de devenir expert·e en sécurité informatique, mais d'améliorer sa protection. Et l'auteure ne parle pas que de technique, vous ne trouverez pas de comparaison détaillée de la sécurité de RSA et d'ECDSA, ce n'est pas le sujet.

Susan McGregor part de nombreux cas concrets de problèmes rencontrés par des journalistes, de la confiscation de l'ordiphone par la police pendant une manifestation de Black Lives Matter aux risques de fouille de l'ordinateur qu'on a laissé dans sa chambre pendant un reportage dans un pays peu regardant sur les droits humains. Les risques informatiques sont très nombreux, et certains ne menacent pas que le ou la journaliste mais aussi ses contacts. Et il y a également le risque d'être victime de faux, et de contribuer involontairement à diffuser des mensonges.

McGregor cite de nombreux professionnels des médias, ainsi que des responsables de la sécurité informatique dans divers médias (comme Runa Sandvik). La première partie du livre est une très bonne explication, très pédagogique, du monde numérique. Elle parle ensuite de la délicate mais indispensable modélisation de la menace (oui, vous pouvez être menacé·e, même si vous ne faites pas un reportage sur les djihadistes ou sur les proxénètes). Cette modélisation dépend, l'auteure insiste sur ce point, de la personne concernée : couvrir une manifestation contre les violences policières n'entraine pas les mêmes risques si le journaliste est noir ou blanc.

L'auteure continue avec des conseils pratiques. Pas les ridicules « n'ouvrez pas les pièces jointes provenant d'inconnus » (il serait pratique, le travail journalistique, si ce conseil était suivi) mais plutôt des conseils concrets et réalistes, qui peuvent faire une différence tout de suite (séparez vos comptes personnels et professionnels sur les réseaux sociaux, utilisez un gestionnaire de mots de passe, sauvegardez, chiffrez tout, utilisez l'authentification à deux facteurs, etc). Et elle explique bien qu'aucune solution technique n'est parfaite, il n'y a pas de sécurité absolue, il faut juste pouvoir être capable de déterminer si une solution de sécurité en vaut la peine ou pas.

Le livre détaille la question du reportage à l'étranger, en suggérant de ne pas laisser grand'chose sur son ordinateur, de tout mettre chez des prestataires externes. Cela suppose que ceux-ci soient de confiance. Bien qu'elle soit bien consciente que les États-Unis ne soient pas un pays parfait pour le respect des droits des journalistes, elle ne rappelle hélas pas les risques associés à ces prestataires. Mais il est clair qu'il n'y a pas de solution parfaite. Si on est en reportage en Chine, les fichiers qui restent sur le PC portable sont à la merci de la police chinoise, si on envoie tout chez les GAFA, les fichiers sont à la merci des services étatsuniens. Tout dépend de qui est le plus menaçant, pour un reportage donné.

Ensuite, McGregor étudie comment développer une culture de sécurité, c'est-à-dire comment faire que les bons conseils soient réellement appliqués. Elle est bien consciente que la sécurité, c'est pénible, et que bien des personnes en danger vont prendre des risques alors qu'elles sont informées de ces risques. Le livre couvre donc aussi ces questions plus psychologiques qu'informatiques.

Un chapitre est consacré aux freelances, une catégorie fréquente dans les médias, et qui posent des problèmes de sécurité particulièrement aigus puisqu'ielles ne bénéficient pas forcément des outils de l'organisation qui les emploie, et qu'ielles sont prêt·es à prendre beaucoup de risques déraisonnables, par exemple pour décrocher un scoop. L'auteure insiste donc sur la responsabilité du média, qui ne doit surtout pas encourager cette prise de risques.

Je ne suis pas d'accord avec tout (l'encadré sur logiciel libre vs. privateur est très contestable) mais c'est un livre que je recommande fortement si vous êtes journaliste, ou si vous exercez un autre métier incluant un risque informatique.

(Et, sinon, vous avez un interview de l'auteure en français, datant d'avant la parution de son livre.)

La fiche

Fiche de lecture : Alexandria

Auteur(s) du livre : Quentin Jardon

Éditeur : Gallimard

978-2-0728-5287-9

Publié en 2019

Première rédaction de cet article le 2 mars 2022

Il y a certainement plein d'histoires de la création du Web qui ont été publiées, mais ce livre a un angle original, au plus près des différents acteurs (notamment du peu connu Robert Cailliau) et est très fidèle à la réalité historique.

Ce n'est pas l'œuvre d'un historien, mais il m'a été recommandé par une historienne, et j'ai personnellement suivi deux ou trois des choses citées donc je peux dire que c'est bien raconté et que l'auteur ne reprend pas la plupart des clichés sur l'invention du Web (comme le cliché journalistique courant de dire que Mosaic était le premier navigateur graphique). L'auteur a choisi de centrer son livre sur une quête : un interview de Robert Cailliau qui, normalement, les refuse systématiquement (je ne vous divulgâche pas la fin du livre…). Il y a eu beaucoup de controverses autour de Cailliau et de son rôle exact dans la création du Web. Certains enthousiastes l'ont présenté comme co-inventeur du Web, aux côtés de Tim Berners-Lee, alors que d'autres réduisaient son rôle à presque rien. Il est d'autant plus difficile de trancher que la propagande a joué son rôle (après le départ de Berners-Lee du CERN, le CERN a eu tendance à mettre en avant le rôle de Cailliau qui, lui, était resté) : les différents témoins de l'époque ont tous plus ou moins réécrit l'histoire. Notez que le livre de Jardon fait aussi sortir de l'ombre des personnes encore moins connues que Cailliau comme Nicola Pellow, l'auteure du client Web LineMode.

Mais, surtout, et je vais donner là mon opinion personnelle, la discussion sur le rôle de Cailliau est faussée par une conception erronée de l'invention et des inventeurs. On présente en général l'invention comme jaillie d'une traite d'un cerveau unique, sans préparation initiale et sans participation collective. Mais ce n'est pas ainsi que les choses se passent. Ainsi, je trouve tout à fait vain de chercher « l'inventeur du datagramme », comme s'il y en avait un, alors que c'est un concept qui a mûri lentement et dans de nombreux esprits. Autre problème, on oublie complètement l'importance de la mise en œuvre et du déploiement. L'idée n'est pas grand'chose, c'est la réalisation qui compte. C'est pour cela qu'il est tout à fait faux de dire que les escrocs Winklevoss ont « co-inventé » Facebook ; une idée de réseau social, ce n'est pas un réseau social. Bref, Cailliau n'a pas eu l'idée originale du Web mais a joué un grand rôle dans la maturation et la diffusion de l'idée.

Ah, et pourquoi « Alexandria » ? Parce que c'était le nom d'un projet de Cailliau d'une grande bibliothèque (en référence à la bibliothèque d'Alexandrie) créée au-dessus du Web pour lui donner le contenu nécessaire. Le projet avait été soumis notamment aux instances de l'Union Européenne, qui n'avaient évidemment jamais donné suite (les mêmes instances qui se plaignent aujourd'hui de la domination étatsunienne sur le Web). Finalement, le projet a été réalisé par la base, avec Wikipédia.

Le livre parle longuement des nombreuses polémiques autour du lent déploiement du Web, du rôle du NCSA (les médias étatsuniens allaient jusqu'à gommer complètement le rôle de Berners-Lee), et de la création douloureuse du W3C. Il rappelle que l'Internet n'est pas un monde de Bisounours, et que les enjeux étaient importants. Une lecture très recommandée pour comprendre le processus de l'innovation.

L'auteur du livre est un des participants au podcast de France-Culture sur l'histoire de l'Internet, dans l'épisode 5 (ne vous fiez pas au titre, l'émission est bien plus subtile).

La fiche

Fiche de lecture : Vivre libre au 21e siècle

Auteur(s) du livre : Thierry Bayoud, Léa

Deneuville

Éditeur : Xérographes

978-2-917717-56-1

Publié en 2021

Première rédaction de cet article le 18 janvier 2022

Ce petit livre a comme sous-titre « Le leurre du progrès technologique ». Mais il ne parle pas que du progrès technique, il explore les absurdités et les problèmes de la société actuelle.

Ce livre examine une grande variété de sujets : le logiciel libre, la publicité, la consommation, la langue, le travail, l'argent, la mondialisation et d'autres encore. Le regard est critique : notre société a vraiment beaucoup de problèmes. Bien des chapitres sont justes mais pas forcément originaux (sa critique de la publicité est tout à fait correcte mais ne me semble pas apporter de nouveaux arguments). Moins communs, son plaidoyer pour une « monnaie libre » (il conseille Ğ1, tout en notant ses limites) ou sa défense bien argumentée de la langue française (sujet rarement abordé dans son camp politique). De même, le chapitre sur le numérique ne cède pas, contrairement à tant de livres qui critiquent notre société, à l'anti-numérisme primaire. Et l'auteur (les auteurs) proposent de nombreuses pistes d'amélioration.

Le livre est bien écrit, clair et sans jargon. Si vous avez déjà lu beaucoup de livres critiquant la société capitaliste, vous n'y lirez sans doute pas beaucoup de nouveautés. Mais ce livre peut être utilisé avec profit pour un début de réflexion.

Petite déclaration de conflit d'intérêts : j'ai reçu un exemplaire gratuit de ce livre.

Il y a eu une recension plus détaillée sur LinuxFr.

La fiche

Fiche de lecture : The orphan tsunami of 1700

Auteur(s) du livre : Brian Atwater, Musumi-Rokkaku

Satoko, Satake Kenji, Tsuji

Yoshinobu, Ueda Kazue, David

Yamaguchi

Éditeur : US Geological Survey / University of Washington

Press

978-0-295-99808-4

Publié en 2015

Première rédaction de cet article le 12 janvier 2022

Le 26 janvier 1700, un tsunami a frappé le Japon et a été dûment enregistré dans les textes de l'époque. Mais ceux-ci se sont également étonnés de l'absence de tremblement de terre qui normalement précède les tsunamis (d'où le titre du livre, « Le tsunami orphelin »). Ce livre raconte l'enquête, et ses résultats ; on sait désormais d'où venait le tsunami.

Le principal intérêt du livre est qu'il plonge vraiment profondément dans les détails techniques : ce n'est pas écrit comme un roman, mais comme une étude détaillée de tous les aspects de l'enquête. De nombreuses illustrations, avec leurs légendes, des textes japonais de l'époque, des graphiques, des photos et des dessins, de quoi étudier pendant des heures. Il y a même une discussion des problèmes de calendrier, toujours difficiles pour les historiens quand il faut identifier une date du passé (les textes japonais de l'époque ne disaient pas « 26 janvier 1700 »…).

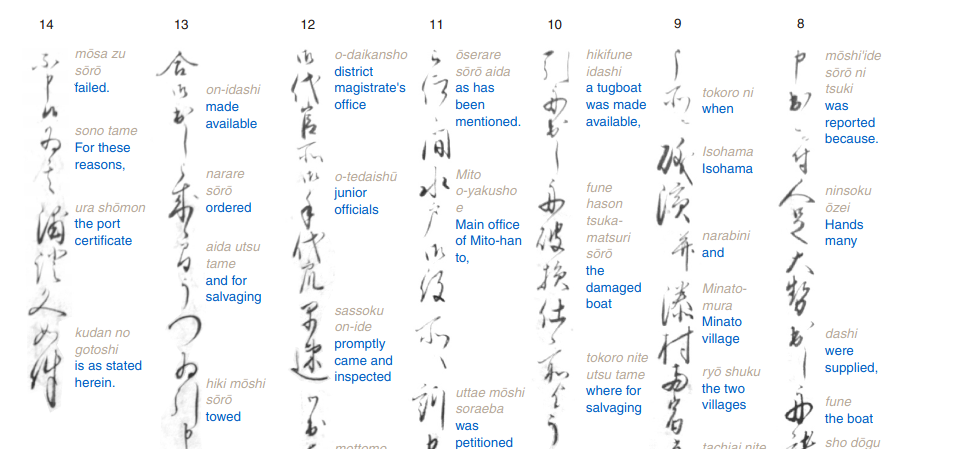

Un rapport de l'époque, avec son analyse :

Donc, à gauche du Pacifique, un tsunami orphelin. Pourrait-il venir d'un tremblement de terre lointain ? A-t-on des candidats ? Je vous le divulgâche tout de suite (mais c'est sur la couverture du livre), oui, des tremblements de terre de l'autre côté du Pacifique peuvent provoquer un tsunami au Japon et cela s'est produit, par exemple, lors du plus gros tremblement de terre connu, souvent mentionné dans le livre, car bien étudié. Mais à l'époque, dans la région du supposé tremblement de terre, on ne prenait pas de notes écrites. (Alors qu'au Japon de la période Edo, tout était noté et archivé, la bureaucratie était florissante.) Il faut donc faire parler les sols et les arbres, puis les dater pour être sûr qu'on a trouvé le coupable. Et le livre fait même de l'ethnologie, en interrogeant les traditions orales des Makahs.

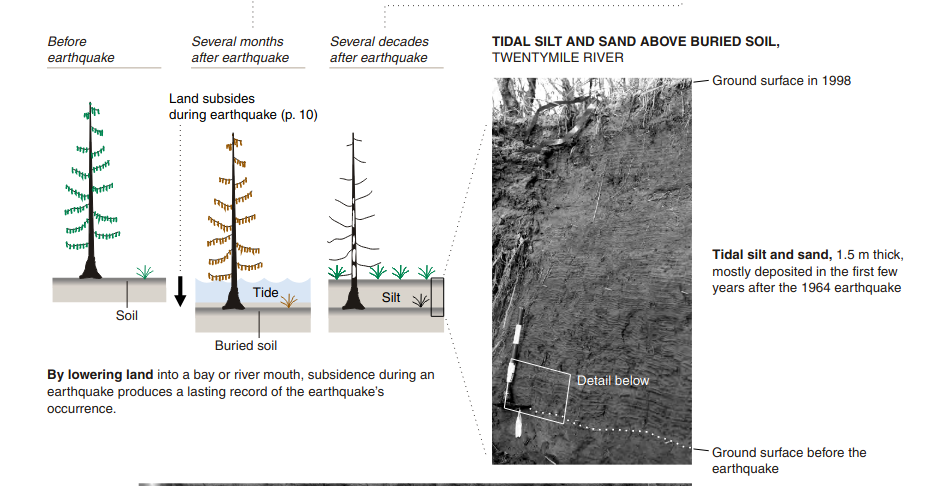

Explication de ce qui arrive aux arbres :

Un livre collectif qui couvre plein d'aspects : une telle enquête est un travail d'équipe. Il est rare d'avoir une enquête aussi totale sur un phénomène naturel.

Notez que le livre est vendu sous forme papier, mais qu'il est aussi en ligne, et dans le domaine public, comme toutes les publications des organismes du gouvernement fédéral étatsunien. Sinon, ce livre a été longuement présenté dans l'excellente émission de radio « Sur les épaules de Darwin ».

La fiche

Fiche de lecture : Internet aussi, c'est la vraie vie

Auteur(s) du livre : Lucie Ronfaut-Hazard, Mirion

Malle

Éditeur : La ville brûle

978-2-36012-134-2

Publié en 2022

Première rédaction de cet article le 11 janvier 2022

Ce livre explique l'Internet (bon, en pratique, plutôt les usages de l'Internet que le réseau lui-même) à un lectorat jeune.

Ce n'est pas une tâche facile : il faut être pédagogique sans être simplificateur, il faut être exact techniquement tout en étant compréhensible, il faut donner des conseils aux jeunes sans les prendre pour des imbéciles… Je trouve le résultat réussi et c'est un livre qu'on peut recommander à un public adolescent (ceci dit, je ne prétends pas bien connaitre ce public, donc prenez mon avis avec prudence).

Le titre résume bien le livre : contrairement à un discours conservateur courant, il n'y a pas « la vraie vie » d'un côté et le monde numérique de l'autre. Communiquer en étant physiquement proches et en se parlant, ou bien via une lettre en papier, ou bien via un logiciel de messagerie instantanée, c'est toujours communiquer, et ça a des conséquences, bonnes ou mauvaises. Les activités humaines se faisant très souvent via l'Internet, considérer qu'il ne serait pas de « la vraie vie » serait stupide. Donc, Internet, c'est la vraie vie. Mais, justement à cause de cela, il faut l'utiliser intelligemment. L'auteure et l'illustratrice vont parler successivement des GAFA, des données personnelles, des algorithmes de recommandation, du mensonge en ligne, de harcèlement, d'écologie, du Bitcoin, du sexisme, etc. (J'ai été étonné de la mention des cryptomonnaies : dans le public visé par ce livre, il y a des adolescent·es tenté·es par le Bitcoin ?)

L'auteure réussit bien à parler des sujets « à la mode » sans pour autant reprendre forcément tel quel le discours dominant. Par exemple, la section sur les mensonges en ligne (ce que les médias appelent fake news pour essayer de faire croire que c'est un phénomène spécifique au Web) traite ce sujet compliqué avec nuance. Et celle sur l'écologie essaie d'aller plus loin que les stupides recommandations « envoyez moins de messages » pour analyser plus en détail l'empreinte environnementale de nos usages du numérique. (Les caricatures qui illustrent le livre sont nettement plus… caricaturales que le texte.)

Par contre, en matière de harcèlement, il est à noter que les exemples citent de nombreux cas (le phénomène étant hélas répandu) mais ne mentionnent jamais les islamistes (comme dans le cas des attaques contre Mila), comme s'il y avait des bons harceleurs et des mauvais harceleurs. C'est d'autant plus ennuyeux que le dessin p. 39 semble un appel direct au harcèlement (oui, des méchants, mais c'est quand même glaçant, surtout que le texte met au contraire en garde contre les comportements de meute).

Le livre est court (probablement pour ne pas effrayer les lecteurs et lectrices potentiel·les avec un gros pavé) et ne peut donc pas tout traiter. Mais il est prévu pour des débutants, qui n'ont eu comme éducation au numérique que de vagues « c'est dangereux ». Parmi les points qui auraient pu être ajoutés (mais je comprends bien que le livre, vu son cahier des charges, se focalise sur ce qui existe aujourd'hui), on peut noter tout ce qui concerne la possibilité d'« alternatives » aux usages dominants. Par exemple, les algorithmes de recommandation sont discutés, mais sans remettre en cause l'existence même de ces algorithmes.

La fiche

Fiche de lecture : Le Minitel

Auteur(s) du livre : Valérie Schafer, Benjamin

Thierry

Éditeur : Cigref - Nuvis

978-2-36367-014-4

Publié en 2012

Première rédaction de cet article le 3 janvier 2022

Ah, le Minitel… Disparu complètement juste avant la parution de ce livre, il continue à susciter des discussions, des nostalgies et à servir de référence (positive ou négative) pour beaucoup de discussions autour des réseaux informatiques. Ce livre raconte l'histoire du Minitel, de ses débuts à sa fin. Une lecture nécessaire que l'on soit « pro » ou « anti », vu l'importance qu'a joué et joue encore le Minitel dans les réflexions.

C'est que l'histoire du Minitel a été longue et que certaines réflexions sur le Minitel oublient de prendre en compte cette durée. Ainsi, à la fin des années 1990, il est exact que le Minitel était très en retard sur les ordinateurs de l'époque. Mais ce n'était pas le cas au moment de sa création, où il avait des caractéristiques matérielles qu'on juge ridicules aujourd'hui, mais qui étaient raisonnables pour l'époque.

Ce livre peut aider à traiter des questions délicates comme « le Minitel fut-il un échec ? » La réponse dépend évidemment de l'angle choisi. Techniquement, beaucoup de choix erronés ont été faits. (Mais il ne faut pas faire d'anachronisme : des erreurs qui sont évidentes aujourd'hui, étaient bien plus difficiles à détecter à la fin des années 1970, au moment de sa conception.) Le réseau Transpac sous-jacent avait aussi de bonnes idées mais avait fait aussi plusieurs erreurs fondamentales, comme de rejeter le datagramme. Économiquement, l'idée très originale du Minitel était la distribution gratuite du terminal. Cela avait permis de casser le cercle vicieux « pas de services car pas de clients → pas de clients car pas de services » en amorçant la pompe. (Les auteurs rappellent toutefois qu'il n'y a jamais eu qu'une minorité de la population française à avoir un Minitel à la maison.) Et le Minitel a rapporté énormément d'argent à l'État, et a été à l'origine de certaines fortunes comme celle de Xavier Niel. (Par contre, je trouve que le livre passe trop vite sur le scandale qu'était la « pompe à fric » des tarifications à la durée, avec ses factures surprenantes, même s'ils rappellent que certains serveurs étaient délibérement mal conçus pour que la session dure plus longtemps.) Stratégiquement, le Minitel a permis à la France de partir plus vite dans les réseaux informatiques, puis l'a empêché d'aller plus loin. Politiquement, le Minitel est resté le symbole d'un système centralisé (cf. la fameuse conférence de Benjamin Bayart « Internet libre ou Minitel 2.0 »). Mais la situation est plus complexe que cela. Si l'asymétrie du Minitel n'est pas, sauf erreur, mentionnée dans le livre (1 200 b/s du serveur vers le client et 75 b/s, oui, SOIXANTE-QUINZE BITS PAR SECONDE, du client vers le serveur), le Minitel avait quand même généré une activité plus symétrique, par exemple avec les fameuses « messageries ». Enfin, artistiquement, le Minitel a quand même été l'inspiration d'une belle chanson.

Si vous voulez mon avis, je pense que le Minitel était utile au début, mais ensuite, assis sur le tas d'or que rapportait la tarification à la durée, piloté par des aveugles volontaires qui avaient nié jusqu'au bout l'intérêt de l'Internet, et qui étaient enfermés dans leur auto-satisfaction (« on est les meilleurs »), il a trop duré. Le Minitel aurait laissé un bien meilleur souvenir si son arrêt avait été engagé dès le début des années 1990.

Au fait, si vous lisez ce livre (ce que je recommande), vous pouvez sauter sans mal la préface de Pascal Griset et surtout, surtout, la ridicule postface de Dominique Wolton, caricaturalement nostalgique, chauvine (la France patrie de la culture, opposée au « libéralisme », comme si la France n'était pas un pays capitaliste comme les autres) et présentant le Minitel comme fondé sur une logique égalitaire, « éducative et d'émancipation » ! Il présente même le Minitel comme opposé au marché, ce qui va faire rire jaune tous ceux qui se souviennent de leur facture 3615.

Le livre rappelle tout un ensemble de faits peu connus ou oubliés sur le Minitel. Ainsi, ce qu'on appelait à l'époque « ergonomie » et qu'on dirait aujourd'hui UX, avait fait l'objet de nombreuses réflexions, et d'essais avec des vrais utilisateurs et utilisatrices. Alors que la conception globale du projet était très technocratique de haut en bas, l'UX avait été travaillée sur un mode bien plus interactif. Parmi les idées amusantes, celle d'un clavier alphabétique (ABCDEF au lieu d'AZERTY), supposé plus « intuitif ». Bien sûr, l'idée était mauvaise (et a été vite abandonnée) mais elle rappelle que très peu de gens avaient tapé sur un clavier d'ordinateur à l'époque (mais beaucoup plus avaient tapé sur un clavier de machine à écrire, ce qui explique la victoire finale du clavier Azerty).

Comme avec tout livre d'histoire, on est étonné de trouver des débats du passé qui sont toujours d'actualité. Les auteurs rappellent qu'une bonne partie de la presse s'était vigoureusement opposée au Minitel, l'accusant de détourner le marché de la publicité (la presse ne vit pas de ses lecteurs…).

Ce livre ne considère pas non plus que le phénomène était purement français (contrairement à un certain discours chauvin pro-Minitel). Prestel et le Bildschirmtext sont ainsi discutés en détail. (Tous les deux avaient en commun qu'il fallait un investissement initial de l'utilisateur, précisément le cercle vicieux que le Minitel a cassé avec sa distribution gratuite, une leçon importante pour l'innovation.)

La fiche

Fiches de lecture des différentes années : 2026 2025 2024 2023 2022 2021 2020