Les RFC (Request For Comments) sont les documents de référence de l'Internet. Produits par l'IETF pour la plupart, ils spécifient des normes, documentent des expériences, exposent des projets...

Leur gratuité et leur libre distribution ont joué un grand rôle dans le succès de l'Internet, notamment par rapport aux protocoles OSI de l'ISO organisation très fermée et dont les normes coûtent cher.

Je ne tente pas ici de traduire les RFC en français (un projet pour cela existe mais je n'y participe pas, considérant que c'est une mauvaise idée), mais simplement, grâce à une courte introduction en français, de donner envie de lire ces excellents documents. (Au passage, si vous les voulez présentés en italien...)

Le public visé n'est pas le gourou mais l'honnête ingénieur ou l'étudiant.

RFC 9991: Domain-Based Message Authentication, Reporting, and Conformance (DMARC) Failure Reporting

Date de publication du RFC : Mai 2026

Auteur(s) du RFC : S. Jones (DMARC.org), A. Vesely (Tana)

Chemin des normes

Réalisé dans le cadre du groupe de travail IETF dmarc

Première rédaction de cet article le 20 mai 2026

DMARC (RFC 9989)

permet de demander l'envoi, par les destinataires des messages, de

rapports indiquant les éventuels problèmes notés, afin de diminuer

le nombre de faux positifs (messages légitimes incorrectement

considérés comme invalides). Cette demande de rapports se fait en

ajoutant l'option ruf à l'enregistrement

DMARC. Ce RFC

décrit ces rapports.

Il y a au moins deux raisons de demander ces rapports :

- Comprendre pourquoi certains des messages qu'on envoie sont classés comme invalides alors qu'ils ne devraient pas l'être. On va donc analyser des rapports concernant des messages qu'on a réellement envoyés.

- Détecter les tentatives d'usurpation du domaine. On va donc analyser des rapports concernant des messages qu'on ne connaissait pas, et qu'un méchant a envoyés.

Notez qu'il existe aussi des rapports agrégés (RFC 9990, avec un format très différent, fondé sur XML) et qu'on demande parfois des rapports individuels parce qu'on note dans les rapports agrégés qu'il y a beaucoup d'erreurs et qu'on voudrait comprendre leur origine.

Le format normalisé ici dérive du format ARF (Abuse

Reporting Format, RFC 6591), qui

décrivait les rapports pour les problèmes SPF et DKIM. L'option

ruf dans l'enregistrement DMARC (RFC 9989, section 4.7) indique à quelle adresse de

courrier le

rapport doit être envoyé. Voici par exemple l'enregistrement DMARC

de afnic.fr :

dig +short _dmarc.afnic.fr TXT "v=DMARC1; p=quarantine; pct=100; ruf=mailto:dmarc-feedback@afnic.fr; rua=mailto:dmarc-feedback@afnic.fr; fo=1"

Vous voyez le ruf ? Il indique que les rapports

doivent être envoyés à

dmarc-feedback@afnic.fr. Attention, j'ai écrit

« doivent » mais, évidemment, les récepteurs de courrier ne sont

pas obligés d'envoyer ces rapports, qui peuvent

leur coûter des ressources et poser des problèmes de vie privée.

Pour DMARC, notre RFC ajoute au format du RFC 6591 les champs (section 4, ils sont listés dans un registre IANA) :

Identity-Alignment:, qui liste les mécanismes d'authentification où il n'y a pas d'alignement avec l'expéditeur,Delivery-Result:,DKIM-Domain:, et quelques autres au sujet de DKIM,SPF-DNS:.

Il y a un autre piège avec les rapports, c'est la possibilité

d'indiquer dans ruf l'adresse de quelqu'un

d'autre, pour l'embêter avec beaucoup de rapports qui ne le

concernent pas. La section 4 du RFC 9990

explique les précautions que devrait prendre un receveur de courrier

avant d'envoyer un rapport vers une adresse qui n'est pas dans le

domaine concerné, comme de tester le sous-domaine

_report._dmarc. (Dans l'exemple

afnic.fr plus haut, il n'y avait pas de

problème, le destinataire des rapports est dans le domaine

concerné.)

J'ai mentionné un peu plus haut la question de la vie privée. Les rapports détaillés, contrairement à leurs copains agrégés du RFC 9990, peuvent être très indiscrets, notamment parce qu'ils contiennent souvent des données personnelles, par exemple dans les champs indiquant l'expéditeur et le destinataire. Et il ne suffit pas de se dire « Bon, de toute façon, le gestionnaire du système envoyeur avait accès au message quand il est parti de son système » car le message a pu être transmis et re-transmis et le rapport donnera des informations sur des destinataires finaux. Une section 7, très détaillée, couvre donc ce problème. Elle note par exemple que beaucoup de gros receveurs de courrier n'envoient pas du tout de rapport individuel, seulement des rapports agrégés. Et elle recommande que, même si on envoie les rapports, on en supprime les éléments les plus sensibles (voir le RFC 6590).

Enfin, à envoyer un rapport par message, on noiera l'expéditeur supposé sous des rapports qui concerneront des spams envoyés en nombre. Donc, prudence.

Un point amusant, que je vois pour la première fois dans un

RFC : ce RFC 9991 recommande de modifier les URL présents dans les rapports en

remplaçant http par

hxxp. Cette convention est assez courante dans

le monde de la sécurité Internet, pour éviter qu'un humain ne clique

trop vite sur un lien malveillant.

L'annexe A du RFC donne un exemple de rapport, je ne montre ici que la partie MIME qui concerne le rapport proprement dit :

--=_mime_boundary_ Content-Type: message/feedback-report Content-Transfer-Encoding: 7bit Feedback-Type: auth-failure Version: 1 User-Agent: DMARC-Filter/1.2.3 Auth-Failure: dmarc Authentication-Results: gen.example; dmarc=fail header.from=consumer.example Identity-Alignment: dkim DKIM-Domain: consumer.example DKIM-Identity: @consumer.example DKIM-Selector: epsilon Original-Envelope-Id: 65E1A3F0A0 Original-Mail-From: author=gen.example@forwarder.example Source-IP: 192.0.2.2 Source-Port: 12345 Reported-Domain: consumer.example

Le message prétend venir de consumer.example

mais aucune signature DKIM n'est valide, sans doute suite à des

modifications chez forwarder.example ou bien

parce que la clé DKIM n'a pu être récupérée dans le DNS.

Apparemment, OpenDKIM est capable de générer ces rapports, mais je n'ai pas testé.

L'article seul

RFC 9989: Domain-based Message Authentication, Reporting, and Conformance (DMARC)

Date de publication du RFC : Mai 2026

Auteur(s) du RFC : T. Herr (Valimail), J. Levine (Standcore)

Chemin des normes

Réalisé dans le cadre du groupe de travail IETF dmarc

Première rédaction de cet article le 20 mai 2026

DMARC est une technique

d'authentification du courrier

électronique qui permet à un domaine d'indiquer quelle

est sa politique de sécurité vis-à-vis des messages dont

l'expéditeur (le champ From: de l'en-tête)

indique ce domaine. Il donne au gérant du domaine la possibilité

d'annoncer sa politique de sécurité « tous les messages de ce

domaine sont authentifiés (via SPF ou DKIM) ». Typiquement, DMARC est le couronnement

d'une démarche de sécurité du courrier, ce qu'on annonce quand on a

bien tout authentifié. Par contre, attention, en authentifiant la

donnée visible par les utilisateurs et pas les données techniques,

il casse certains usages du courrier. DMARC était à l'origine

normalisé dans le RFC 7489, que ce nouveau

RFC

remplace. Mais rassurez-vous si vous avez déjà déployé DMARC : les

changements ne sont pas radicaux. Le principal est le nouvel

algorithme pour trouver l'enregistrement DMARC pertinent (celui à

l'apex du domaine enregistré).

Revenons sur les problèmes de sécurité du courrier électronique. Un message typique, tel que normalisé par le RFC 5322, comprend dans son en-tête ce genre d'informations :

Date: Wed, 18 Mar 2026 17:28:36 +0800 From: Jiankang Yao <yaojk@cnnic.cn> To: 125attendees@ietf.org Subject: [125attendees] Wednesday 8:00 pm, Shenzhen light show for IETF 125 X-Mailer: iPhone Mail (21D61) [et bien d'autres]

Une qui nous intéresse particulièrement est l'expéditeur. Cette

notion est plus compliquée qu'il n'y parait (il y a plusieurs

définitions possibles de « expéditeur ») mais pour DMARC, c'est

simple : le champ qui nous intéresse est uniquement le

From: (section 3.6.2 du RFC 5322). C'est en effet celui qui est typiquement affiché

par les MUA, et

c'est celui que DMARC va protéger. On l'appelle souvent RFC5322-From

pour le distinguer de celui qui apparait dans l'enveloppe du

courrier, le RFC5321-From (et qui n'est pas montré dans mon

exemple).

Les techniques d'authentification existantes avant DMARC,

SPF (RFC 7208) et DKIM (RFC 6376),

n'authentifient pas ce champ mais d'autres (le

RFC5321-From pour SPF et le domaine indiqué dans la signature pour

DKIM), qui ne sont pas en général affichés à l'utilisateurice

final·e. DMARC va permettre d'utiliser ces deux techniques, SPF et

DKIM, pour les appliquer à l'expéditeur (RFC5322-From). Un test

DMARC réussi signifie que SPF ou DKIM a réussi

mais aussi que le domaine authentifié par SPF ou DKIM est le même

que celui présent dans le From: ; on parle

d'alignement du nom de domaine. Cela ne va pas

de soi car il y a de nombreux usages légitimes

du courrier où ces domaines ne sont pas alignés, et DMARC casse donc

ces usages.

Dans les exemples de messages reçus après traitement par DMARC,

on va regarder les champs

Authentication-Results. Normalisés dans le RFC 8601, ils sont ajoutés par le récepteur et

indiquent le résultat d'une technique d'authentification. Ici, un

exemple où SPF et DKIM ont marché (tous les exemples ici sont réels,

issus de mes boites aux lettres):

Authentication-Results: mail.bortzmeyer.org; dmarc=pass (p=quarantine dis=none) header.from=afnic.fr

Authentication-Results: mail.bortzmeyer.org;

dkim=pass (2048-bit key; secure) header.d=afnic.fr header.i=@afnic.fr header.a=rsa-sha256 header.s=afnic-20240601

header.b=bdGM6W8o;

dkim-atps=neutral

Authentication-Results: mail.bortzmeyer.org; spf=pass (sender SPF authorized) smtp.mailfrom=afnic.fr

(client-ip=2001:67c:2218:10::51:1; helo=mx1.nic.fr; envelope-from=quelqu.un@afnic.fr; receiver=bortzmeyer.org)

Le domaine afnic.fr a bien été authentifié, à

la fois par SPF et par DKIM, et DMARC passe donc (le champ

From: n'est pas montré ici mais il indiquait

bien une adresse @afnic.fr).

Il est également important de se souvenir que DMARC ne fait

qu'authentifier le

domaine, il ne garantit pas que le message soit sincère, sûr, utile ou quoi

que ce soit d'autre. Si on reçoit un message de

Trump, on peut prouver qu'il vient bien de

whitehouse.gov mais il sera quand même

certainement mensonger. C'est pour cela qu'il est absurde, comme on

le lit dans certains forums, de dire « je ne comprends pas, j'ai

bien mis un enregistrement DMARC et mes messages finissent quand

même dans la boite Spam » : les spammeurs font du DMARC, eux aussi.

L'inverse est vrai aussi, un message légitime et désiré peut parfaitement échouer au test DMARC, d'autant plus, que, comme indiqué plus haut, DMARC casse plusieurs usages légitimes du courrier. Il vaut donc mieux ne pas refuser un message uniquement sur la base d'un échec DMARC mais traiter cet échec comme une indication parmi d'autres. Ce RFC 9989 insiste sur ce point (notamment sa section 7), en mentionnant également le RFC 7960, qui détaille les problèmes venant de l'utilisation de DMARC.

La section 2 du RFC détaille le cahier des charges de DMARC. Comme avec toutes les solutions de sécurité, il faut garder en tête ce cahier des charges lorsqu'on évalue DMARC. Aucune solution de sécurité n'est parfaite : elles collent simplement plus ou moins bien à leur cahier des charges. Celui-ci, en résumé, est :

- Permettre aux gérants de noms de domaine d'annoncer leur politique d'authentification du courrier et leurs souhaits quant au traitement du courrier qui ne passerait pas cette authentification.

- Fonctionner dans le contexte de l'Internet (donc, sans autorité centrale).

- Traiter uniquement les cas où le message malveillant copie

exactement un nom de domaine qu'on gère. En d'autres termes, les

usurpations utilisant des noms qui ressemblent

(

goog1e.comau lieu degoogle.com) sont hors-sujet. - Authentifier uniquement le nom de domaine qui est dans

l'adresse (RFC 5322, section 3.4). En d'autres termes, dans un

From:« Emmanuel Macron<emmanuel5561@gmail.com>, DMARC ne se préoccupe que dugmail.com, pas duemmanuel5561. - Authentifier uniquement l'adresse, pas le nom affiché (« Emmanuel Macron » dans l'exemple ci-dessus). La section 11.4 rappelle ce point très important.

Un bon cahier des charges a une autre section très importante : celle des non-objectifs, des choses qu'on n'essaie pas de faire. (Regardez les documents commerciaux : ils n'ont jamais l'honnêteté de lister ce qu'ils ne font pas.) Pour DMARC :

- Il ne dit évidemment rien sur les domaines qui ont choisi de ne pas avoir d'enregistrement DMARC dans le DNS. Dit autrement, DMARC est opt-in.

- Il n'essaie pas de s'occuper des autres informations

présentes dans l'en-tête (comme

Reply-To:ouDate:). - Il ne s'occupe pas des tricheries sur le nom affiché, comme

dans l'exemple « Emmanuel Macron » plus haut (ou bien, tiré de ma

boite Spam

From: "amendes.gouv.fr" <amendes-gouv-nepasrepondre.C9717A5D-EA39-D865-765A6C98B4A0BB03@therugest.com>). Tant pis pour ceux et celles qui s'obstinent à utiliser un logiciel qui, par défaut, n'affiche que ce nom (Outlook fait encore ça). Relisez la section 11.4 du RFC. - Et naturellement, DMARC ne s'occupe pas du contenu du message, qu'il soit mensonger (« je suis l'ex-ministre des finances du Nigéria ») ou malveillant (logiciel qui va tenter d'exploiter une faille de sécurité pour prendre le contrôle de votre ordinateur).

Par exemple, voici un spam, prétendant venir de l'ANTAI mais qui passe tous les tests (le nom de domaine dans l'adresse n'a rien à voir avec l'ANTAI mais beaucoup d'utilisateurs n'y feront pas attention, et ce nom avait bien un enregistrement DMARC) :

Authentication-Results: mail.bortzmeyer.org; dmarc=pass (p=quarantine dis=none) header.from=rtm.gov.my

Authentication-Results: mail.bortzmeyer.org;

dkim=pass (2048-bit key; secure) header.d=rtm.gov.my header.i=@rtm.gov.my header.a=rsa-sha256 header.s=rtm

header.b=MaKApt+s;

dkim-atps=neutral

DKIM-Signature: v=1; a=rsa-sha256; c=relaxed/relaxed;

d=rtm.gov.my; s=rtm; t=1775231898; x=1775836698; darn=bortzmeyer.org;

h=content-transfer-encoding:mime-version:subject:message-id:to:from

:date:from:to:cc:subject:date:message-id:reply-to;

bh=L6c3f6fDBrQyBjkO1RiiF3vHHNmYjLDd4A1urn+cNJg=;

b=MaKApt+s0vgkVsgh3VoFE0/MgCt8ilWkghyQKUbj2NnhgInADkR8G3aW0UbklkuDDV

…

Authentication-Results: mail.bortzmeyer.org; spf=pass (sender SPF authorized) smtp.mailfrom=rtm.gov.my

(client-ip=2607:f8b0:4864:20::f64; helo=mail-qv1-xf64.google.com; envelope-from=antai.gouv.fr@rtm.gov.my;

receiver=bortzmeyer.org)

Subject: ACTION REQUISE SOUS 24H

From: "Antai.gouv.fr" <Antai.gouv.fr@rtm.gov.my>

La section 3 du RFC décrit les termes utilisés par DMARC, entre autres :

- Domaine de l'auteur : ce qui est après

l'arobase dans l'adresse indiquée par le

champ

From:de l'en-tête (rappel : pas celui de l'enveloppe). - Domaine DKIM : celui indiqué par le paramètre

d=dans la signature DKIM (rappel : le domaine DKIM peut n'avoir aucun rapport avec l'adresse de l'en-tête ou avec celle de l'enveloppe). - Domaine SPF : ce qui est après

l'arobase dans l'adresse indiquée par le

champ

Fromde l'enveloppe (rappel : pas celui de l'en-tête). Dans le contexte de DMARC, ce terme ne s'applique pas au domaine indiqué dans la commande EHLO (ou HELO) de SMTP. - Titulaire du domaine : la personne physique ou morale qui décidé d'enregistrer un nom de domaine et qui le gère ensuite.

- Domaine organisationnel : le domaine au sommet du sous-arbre

qui a la même administration (le RFC 5598

est une bonne lecture ici). Ainsi,

bortzmeyer.orgest le domaine organisationnel demail.bortzmeyer.org. En pratique, c'est souvent le domaine enregistré du RFC 9499, domaine qui a été enregistré auprès d'un registre. - Suffixe public : domaine où le public peut enregistrer un

sous-domaine, par exemple

.froueu.org. Ainsi, dansmail.foobar.eu.org,foobar.eu.orgest le domaine organisationnel eteu.orgle suffixe public, ou domaine d'enregistrement.

Armé de cela (mais il y a d'autres termes, que je présenterai au fur et à mesure), on peut passer à la section 4, qui explique les concepts importants.

DMARC permet à un titulaire de domaine d'annoncer sa politique

d'authentification d'un domaine de l'auteur d'un courrier. On

n'authentifie donc que le domaine, pas toute l'adresse (je l'ai déjà

dit mais c'est important). Et DMARC ne s'intéresse qu'à ce qu'il

appelle le domaine de l'auteur, donc le From:

dans l'en-tête (également appelé « RFC5322.From »). DMARC annonce

juste une politique, l'authentification est faite avec SPF (RFC 7208) ou DKIM (RFC 6376).

Un concept essentiel dans DMARC est celui

d'alignement. Il y a alignement quand le

domaine authentifié par SPF (celui de l'enveloppe, le

« RFC5321.From ») ou par DKIM (celui indiqué dans le

d= de la signature) coïncide avec le domaine de

l'auteur (celui du From: de l'en-tête). Plus

précisément, il peut y avoir un alignement strict (les deux noms de

domaine sont identiques) ou relâché (les deux noms sont dans le même

domaine organisationnel). Le choix se fait dans l'enregistrement

DMARC publié.

Justement, on le publie où ? Via le DNS, dans un enregistrement de type TXT, publié

dans le sous-domaine _dmarc, par exemple :

% dig +short _dmarc.proton.me TXT "v=DMARC1; p=quarantine; fo=1; aspf=s; adkim=s;"

On bénéficie ainsi de toute l'infrastructure,

très fiable et éprouvée, du DNS. Ce sous-domaine

_dmarc figure dans le

registre IANA des noms commençant par un trait bas, créé par le RFC 8552.

Au passage, si vous voulez voir (ou enregistrer), sur un serveur DNS faisant

autorité, uniquement les requêtes DNS pour le sous-domaine

_dmarc, dnscap permet

de le faire facilement :

% dnscap -g -x _dmarc

(Je triche un peu, le -x attrape en effet

davantage que cela mais ça suffit en première approximation.)

Le format exact de l'enregistrement DMARC utilise des doublets clé=valeur, comme celui de DKIM. (Sa description formelle, en ABNF - RFC 5234 - est dans la section 4.8.) Les clés possibles figurent dans un registre IANA. Les plus courantes sont :

v: c'est obligatoirement le premier doublet clé=valeur et il indique la version de DMARC, actuellementDMARC1.p: c'est la clé la plus importante, celle qui indique la politique à appliquer aux messages qui ne passent pas la validation DMARC. Une valeurrejectindique que le titulaire du domaine recommande le rejet des messages invalides (cela ne peut être qu'une recommandation, car le récepteur du courrier reste évidemment libre de sa politique).quarantinerecommande une mise en attente quelque part (un dossier « peut-etre-spam » par exemple). Enfin,noneindique qu'on recommande de ne rien faire. Cela peut être utilisé quand on craint les conséquences de DMARC sur certains usages (cf. RFC 7960) mais qu'on pense que certains récepteurs vont mal traiter les messages des domaines sans DMARC. Ou bien cela peut être utile dans certains audits « de sécurité » qui demandent un enregistrement DMARC, n'importe lequel. Enfin, unp=nonepeut être utilisé lors d'un déploiement progressif de DMARC, quand on veut juste tester, avant de publier une politique plus fasciste. Comme DMARC permet de solliciter l'envoi de rapports d'erreur, unp=nonepeut être accompagné d'une telle sollicitation.sp: commepmais pour les sous-domaines du domaine qui a l'enregistrement DMARC. Les valeurs possibles sont les mêmes que pourp.np: nouveauté, initialement décrite dans le RFC 9091. C'est le traitement à appliquer aux sous-domaines non existants du domaine pour lequel une politique DMARC est publiée. Les valeurs possibles sont les mêmes que pourp.ruf: c'est ainsi qu'on sollicite l'envoi de rapports d'erreur. On indique les URI où envoyer ces rapports (souvent des URI de planmailto:, pour demander des rapports par courrier). Le format des rapports est spécifié dans les RFC 9991, RFC 6651 et RFC 6552.rufdemande un rapport par message invalide,ruapermet de demander des rapports agrégés. Leur format figure dans le RFC 9990.psd: nouveauté de notre RFC, s'il a la valeury, il indique que le domaine est un suffixe public (PSD : Public Suffix Domain), c'est-à-dire un domaine dont les sous-domaines peuvent être délégués à d'autres entités (comme c'est le cas de.reoueu.org).fo: diverses options pour la génération de rapports d'erreur.adkimetadpf: tous les deux peuvent prendre la valeurs(strict) our(relâché, ou laxiste). Ils indiquent si l'alignement duFrom:avec l'identificateur authentifié par DKIM ou SPF doit être strict (les deux identificateurs sont rigoureusement identiques) ou relâché (l'identificateur authentifié peut se contenter d'être dans le même domaine enregistré que celui qui a un enregistrement DMARC). Par défaut, DMARC est laxiste. Notez que cela permet à quelqu'un qui peut utiliser un sous-domaine de se faire authentifier comme étant dans l'apex (section 11.8 du RFC). Demander un alignement strict résout ce problème (mais impose que vous contrôliez bien les sous-domaines).

Les clés inconnues doivent être ignorées, ce qui permet d'en ajouter de nouvelles sans tout casser. La politique pour un éventuel ajout est « Spécification nécessaire » (RFC 8126).

On a parlé du domaine organisationnel, l'apex du domaine testé

par DMARC. C'est en fait une notion administrative, pas technique,

ce qui fait que ce domaine organisationnel n'est pas évident à

identifier dans le DNS. Pour le trouver, l'ancien RFC, le RFC 7489, suggérait de faire appel à une liste de suffixes

publics, comme la PSL (rappel : il n'existe

pas de liste officielle). Notre nouveau RFC suggère une autre

méthode, en remontant l'arbre des noms de domaine. On commence par

le domaine qu'on veut authentifier, et, si on n'y trouve pas de

politique DMARC, on essaie son domaine parent et ainsi de suite,

jusqu'à ce qu'on trouve un enregistrement DMARC. Ainsi, pour

truc.machin.example.com, on essaiera

successivement _dmarc.truc.machin.example.com,

_dmarc.machin.example.com,

_dmarc.example.com et enfin

_dmarc.com. La dernière requête permet donc au

registre de

.com de définir une

politique DMARC qui s'appliquera à tous les domaines sans politique

DMARC. C'est très dangereux, pour les raisons expliquées dans le

RFC 1535 mais cela permet de se passer de

liste de suffixes publics, et c'est plus souple pour le cas des

grosses organisations, qui peuvent avoir des politiques DMARC dans

des sous-domaines qui ne sont pas délégués.

Notez que l'éventuelle présence de la clé

psd va compliquer les choses mais je n'ai pas

vraiment le courage de détailler ici l'algorithme complet.

Maintenant, voyons quels sont les acteurs d'un déploiement de

DMARC. D'abord, le titulaire du domaine qui envoie des messages. Il

doit publier un enregistrement SPF à l'apex du domaine. Il doit

signer les courriers sortants avec DKIM (ce qui implique de publier

les clés publiques DKIM dans le DNS). Notez que DMARC n'a pas besoin

de SPF et de DKIM, un seul des deux suffit

mais, bon, autant tout faire. Il a intérêt à créer une boite dédiée

pour recevoir les rapports sur les messages invalides. Le titulaire

doit enfin publier dans le DNS l'enregistrement DMARC (celui qui

commence par _dmarc). Au début, on utilise

typiquement une politique indulgente

(p=none). Puis on teste.

Comment teste-t-on ? En lisant les rapports indiquant des

messages invalides (RFC 9990 et RFC 9991). Les

rapports agrégés sont du

XML, assez

lisibles par un humain mais, en pratique, on préférera typiquement

utiliser un programme qui les synthétisera dans une forme plus

lisible. (Je n'utilise pas actuellement un tel programme, car je

n'en ai pas trouvé. Il faut qu'il tourne en local - pas question de

confier les rapports à un tiers - et ne nécessite pas d'installer

toute une batterie de cuisine PHP et MariaDB.)

Une fois qu'on a trouvé les problèmes (une application oubliée dans

un coin qui envoie des courriers sans passer par les serveurs

centraux…) et qu'on les a corrigés, on peut durcir la politique

(p=quarantine, par exemple). Il est raisonnable

d'attendre plusieurs semaines, voire mois, pour être sûr d'avoir vu

tous les problèmes.

(Et si vous êtes gérant d'un suffixe public - un domaine sous

lequel d'autres entités peuvent enregistrer des noms, demandez-vous

si vous devez publier du DMARC avec psd=y. Ce

n'est pas obligatoire, cf. section 5.2.)

Et le récepteur du courrier, que doit-il faire ? Il extrait du message le domaine de l'auteur. Il cherche s'il y a un enregistrement DMARC. Il exécute les tests SPF et DKIM. S'il récupère un ou plusieurs domaines authentifiés, il vérifie l'alignement (strict ou relâché). Si au moins un domaine authentifié est aligné avec le domaine de l'auteur, le test DMARC est un succès. Sinon, c'est un échec. Notez bien qu'il n'est pas nécessaire que SPF et DKIM réussissent tous les deux. Si le test DMARC se termine en échec, on applique un traitement, qui dépend de la politique suggérée dans l'enregistrement DMARC, et de la politique propre du receveur. Voici un exemple où DMARC dit que tout s'est bien passé :

From: "Projet Arcadie" <admin@projetarcadie.com>

Authentication-Results: mail.bortzmeyer.org; dmarc=pass (p=none dis=none) header.from=projetarcadie.com

Authentication-Results: mail.bortzmeyer.org;

dkim=pass (2048-bit key; unprotected) header.d=projetarcadie.com header.i=@projetarcadie.com header.a=rsa-sha256 header.s=alternc

header.b=plrnZlsJ;

dkim=pass (2048-bit key) header.d=projetarcadie.com header.i=@projetarcadie.com header.a=rsa-sha256 header.s=alternc

header.b=m84VgM5U;

dkim-atps=neutral

Authentication-Results: mail.bortzmeyer.org; spf=pass (sender SPF authorized) smtp.mailfrom=projetarcadie.com (client-ip=91.194.60.11;

helo=arcadieweb01.octopuce.fr; envelope-from=admin@projetarcadie.com; receiver=bortzmeyer.org)

Ici, il y avait un enregistrement SPF (qui autorise l'émetteur

SMTP

donc cela suffit), deux signatures DKIM, toutes les deux correctes,

il y a alignement strict, et donc DMARC passe, il n'y a aucun doute

que le domaine émetteur était bien

projetarcadie.com. (La politique DMARC était

p=none donc un éventuel échec n'aurait sans

doute pas eu beaucoup de conséquences.)

Ici, DKIM a échoué (pourquoi ? mystère mais c'est peut-être la faute de SpamAssassin qui a modifié le sujet, il faudrait que je vérifie ma configuration) mais SPF réussit (le message vient bien de Gmail) donc DMARC est content (il s'agissait bien d'un spam, tentative d'escroquerie financière) :

Authentication-Results: mail.bortzmeyer.org;

dkim=fail reason="signature verification failed" (2048-bit key; unprotected) header.d=gmail.com header.i=@gmail.com

header.a=rsa-sha256 header.s=20230601 header.b=K6F+sj7y;

dkim-atps=neutral

Authentication-Results: mail.bortzmeyer.org; dmarc=pass (p=none dis=none) header.from=gmail.com

Authentication-Results: mail.bortzmeyer.org; spf=pass (sender SPF authorized) smtp.mailfrom=gmail.com

(client-ip=2a00:1450:4864:20::133; helo=mail-lf1-x133.google.com; envelope-from=mrsbalex@gmail.com;

receiver=sources.org)

From: "Mr. Mike Christopher" <mrsbalex@gmail.com>

Et ici, un échec, SPF est correct, il n'y a pas de signature DKIM

et il n'y a pas d'alignement des domaines, la tentative du spammeur

pour se faire passer pour saison.co.jp échoue :

From: 株式会社クレディセゾン <admin@saison.co.jp>

Authentication-Results: mail.bortzmeyer.org; dmarc=fail (p=none dis=none) header.from=saison.co.jp

Authentication-Results: mail.bortzmeyer.org; spf=pass (sender SPF authorized) smtp.mailfrom=zh-cht-jjb.com (client-ip=34.130.185.194;

helo=zh-cht-jjb.com; envelope-from=admin@zh-cht-jjb.com; receiver=bortzmeyer.org)

Et ici, l'émetteur tente de faire croire qu'il vient de

Gmail mais l'enregistrement SPF de

Gmail se termine par un ~all, son

adresse IP n'y est pas listée et il n'y a pas de signature DKIM dans

le message. Même pas besoin de tester l'alignement puisqu'il n'y a

pas de domaine authentifié du tout :

From: Axel.Bouvier <mailrmicro+Axel.Bouvier@gmail.com>

Authentication-Results: mail.internatif.org; dmarc=fail (p=none dis=none) header.from=gmail.com

Authentication-Results: mail.internatif.org; spf=softfail (domain owner discourages use of this host)

smtp.mailfrom=gmail.com (client-ip=78.246.109.210; helo=gmail225.com;

envelope-from=mailrmicro+axel.bouvier@gmail.com; receiver=internatif.org)

De nombreux autres exemples, avec succès ou échec, figurent dans l'annexe B du RFC.

C'est pas mal si le récepteur de courrier qui fait tourner DMARC

en profite pour générer les rapports (RFC 9991), s'ils sont

demandés (par un ruf ou un

rua dans l'enregistrement DMARC de

l'envoyeur). Néanmoins, le RFC note qu'il peut ne pas le faire, s'il

craint pour la vie privée (cf. section 10) ou tout simplement si ça

lui consomme trop de ressources.

D'ailleurs, le RFC insiste bien sur un point que j'avais déjà mentionné : la décision finale (de livrer le message, ou de le mettre dans le dossier Spam ou de le jeter) revient toujours au destinataire (section 5.4). Celui-ci applique la politique qu'il veut. Il serait ridicule de croire que, parce qu'on a SPF, DKIM et DMARC bien configurés, nos messages seraient systématiquement livrés. Après tout, un spammeur peut en faire autant.

À l'inverse, un récepteur peut parfaitement décider d'acheminer jusqu'à ses utilisateurices un message qui échoue aux testes DMARC, par exemple parce qu'il a lu le RFC 7960 (et la section 7.4 de notre RFC) et qu'il sait que DMARC échoue dans des cas d'usage pourtant légitimes, notamment les listes de diffusion. DMARC fournit de la traçabilité et de la responsabilité, il n'est pas un oracle tout-puissant sur l'authenticité du message.

La section 7 du RFC est surtout intéressante pour les historien·nes et pour les technicien·nes qui veulent comprendre les choix faits par DMARC. C'est un pot-pourri de diverses discussions.

D'abord, SPF. SPF a été conçu pour être utilisable

pendant la session SMTP, parfois avant même que l'en-tête du

message ait été transmis. Une politique SPF « dure » (se terminant

en -all) peut amener au rejet du message avant

que DMARC n'ait été évalué. Ainsi, si un message échoue en SPF mais

réussit en DKIM, normalement, DMARC réussirait. Mais, si le test SPF

mène à un rejet dès la session SMTP, le message n'arrivera

pas. Attention donc en configurant vos enregistrements SPF. (Relisez

les « M3AAWG Best

Practices for Managing SPF Records » et

« M3AAWG

Email Authentication Recommended Best

Practices ».)

Et à propos de rejet précoce (dans le cours de la session SMTP, avant d'avoir accepté le message) : le RFC recommande cette méthode car elle évite la génération d'un avis de non-remise (RFC 3464), avis qui irait sans doute à un innocent si l'adresse était usurpée. Deux façons de mettre en œuvre ce rejet précoce, en renvoyant un code d'erreur (commençant par 5 RFC 5321, section 4.2.5) au client SMTP, qui saura ainsi que son message a été refusé, ou, plus méchamment, en prétendant que le message a bien été reçu (code commençant par 2) mais en le jetant silencieusement. La deuxième solution est évidemment horrible (le serveur SMTP ment, l'émetteur ne sait pas ce qui s'est passé, le déboguage devient très difficile) mais elle est parfois nécessaire pour éviter le backscatter, l'envoi de messages d'erreur à un innocent, une des plaies du spam qui usurpe votre adresse. Et elle évite de donner des informations à quelqu'un qu'on estime être un usurpateur.

Contrairement à ce qu'on voit dans certains

articles pro-DMARC imprudents qui promeuvent DMARC sans

insister sur ses limites et ses faiblesses, notre RFC précise bien

qu'il y a des cas où DMARC pose problème (sections 7.3 et 7.4). Par

exemple, citant le RFC 7960, il rappelle que

DMARC peut casser des cas d'usage légitimes comme les adresses

d'anciens élèves que certaines universités fournissent (en faisant

suivre automatiquement le courrier à l'adresse actuelle), comme des

alias où le courrier vers une même adresse est distribuée à

plusieurs personnes, qui ne sont pas forcément dans le même domaine,

ou comme les listes de

diffusion. Pour les deux premiers cas, des solutions

relativement simples existent (réécrire l'enveloppe pour ne pas

casser SPF, ce qui est de toute façon une bonne pratique car

l'envoyeur du message ne saurait pas quoi faire si la vraie adresse

finale ne marcherait pas) et ne pas du tout toucher au message, pour

éviter de casser DKIM), pour les listes de diffusion, c'est plus

délicat. En pratique, plusieurs gestionnaires de liste adoptent la

solution très intrusive de réécrire le champ

From: comme ici dans ce message envoyé à une

liste de l'OARC (le vrai

From: a été reporté en

Reply-To:) :

Authentication-Results: nic.fr;

spf=pass smtp.mailfrom=dns-operations-bounces@dns-oarc.net;

dmarc=pass header.from=dns-oarc.net

Reply-To: Walter Russo <walter@secureme.it>

From: Walter Russo via dns-operations <dns-operations@dns-oarc.net>

Le problème est évidemment particulièrement sérieux si on a une

politique DMARC restrictive (p=reject) et le

RFC conseille fortement dans ce cas de systématiquement signer avec

DKIM, pour éviter de compter sur le seul SPF (qui sera cassé par les

serveurs qui font suivre un message sans réécrire l'enveloppe). Et

il rappelle aux récepteurs de courrier qu'il est très imprudent de

rejeter un message sur la seule base de DMARC. Ces consignes, qui ne

sont pas toujours respectées par les serveurs actuels, sont

cruciales pour le bon fonctionnement du courrier. Le RFC note bien

ce problème de filtrage excessif et explique que c'est ce qui a mené

plusieurs gestionnaires de liste à tripoter le champ

From:, par exemple en changeant le vrai champ

bob@example.com en un

bob=example.com@user.somelist.example, où on

peut toujours retrouver la vraie adresse. (On ajoute également

parfois un Reply-To: indiquant la vraie adresse

de l'expéditeur, comme dans l'exemple ci-dessus.) Le RFC n'approuve

pas cette modification mais note qu'elle est répandue et qu'il faut

faire avec. Il existe des solutions techniquement plus propres comme

le ARC du RFC 8617 mais que presque personne

n'utilise.

En résumé, pour faire du DMARC complet, l'émetteur du courrier devrait idéalement :

- Produire des messages qui auront un identificateur SPF aligné avec le domaine de l'auteur (une exigence qui me parait très excessive),

- produire des messages avec une signature DKIM valide et alignée,

- configurer une boite aux lettres qui recevra les rapports,

- publier l'enregistrement DMARC (je rajoute : après avoir soigneusement testé les trois points précédents),

- ne pas compter sur le seul SPF.

Et le receveur devrait idéalement :

- Tester s'il y a un enregistrement DMARC pour le domaine de l'auteur,

- tester s'il y a des identificateurs authentifiés par SPF ou DKIM,

- tester si au moins l'un d'entre eux est aligné avec le domaine de l'auteur,

- déterminer ainsi si le résultat final est pass ou fail,

- envoyer des rapports, si demandé,

- ne pas rejeter des messages juste parce

qu'il y a eu un échec DMARC, même si la politique de l'émetteur

est

p=reject.

La section 11 du RFC creuse les questions de sécurité. Que faut-il savoir pour utiliser DMARC de manière sûre ? D'abord, DMARC est évidemment dépendant des mécanismes d'authentification utilisés, SPF et DKIM (le groupe de travail IETF avait même envisagé de supprimer SPF, considéré comme trop permissif). Si vous publiez votre clé privée DKIM, DMARC ne pourra rien pour vous. Et SPF, DKIM et DMARC dépendent tous les trois du DNS donc il est crucial de gérer ses serveurs DNS sérieusement. Malheureusement, les RFC sur ces trois techniques n'imposent pas DNSSEC (RFC 9364) mais ils devraient : sans DNSSEC, l'envoi de fausses informations dans le DNS est plus facile. Compter sur SPF, DKIM et DMARC sans avoir DNSSEC me semble peu sérieux mais, bon, le vrai but de la cybersécurité est de réussir l'audit de conformité, pas d'améliorer la sécurité concrète. D'autre part, l'examen du trafic DNS (qui n'est pas limité aux deux parties qui s'envoient du courrier) donne des informations sur le trafic. Utiliser DoT (RFC 7858) ou DoH (RFC 8484) peut donc être une bonne idée.

Comme toujours en ingénierie, d'autres solutions techniques auraient été possibles. L'annexe A de notre RFC examine certaines de ces alternatives et explique pourquoi elles n'ont pas été retenues. Ainsi, on aurait pu utiliser S/MIME (RFC 8551) pour signer le message, ajoutant cette technique à SPF et DKIM. Mais S/MIME a un cahier des charges différent de celui de DMARC, il vise plutôt à une authentification de bout en bout du message entier. Et puis il faut bien constater qu'en dehors de quelques environnements bureaucratiques fermés, personne n'utilise S/MIME. C'est en partie dû à la nécessité d'une PKI, dont le RFC note qu'elle a été souvent promise mais ne s'est jamais matérialisée. (Curieusement, le RFC ne cite pas OpenPGP - RFC 9580 - qui est pourtant nettement plus utilisé que S/MIME.)

Une autre décision de conception cruciale de DMARC est le fait d'accepter n'importe quelle technique d'authentification ; SPF ou DKIM, c'est pareil pour lui. Il a pourtant été souvent proposé de permettre au titulaire du domaine de spécifier, dans l'enregistrement DMARC, de préciser qu'on ne veut que SPF, ou que DKIM. Mais DMARC est assez compliqué comme cela et la décision a finalement été de permettre l'une ou l'autre des méthodes d'authentification. Débrouillez-vous pour qu'au moins une (et de préférence les deux) fonctionne.

Un point essentiel de DMARC est qu'il authentifie l'expéditeur

(plus exactement son alignement) en

considérant que l'expéditeur est indiqué par le champ

From: de l'en-tête. Cela casse bien des usages

légitimes (comme les listes de diffusion). Ne serait-il pas

préférable d'authentifier un champ plus technique comme

Sender: (RFC 5322,

section 3.6.2) ? Cela avait même été spécifié dans le RFC 4870, puis retiré. Finalement, le choix a été

de se concentrer sur From: puisqu'il est le

seul à être toujours montré à l'utilisateur. (SPF, comme DKIM,

peuvent authentifier un identificateur que l'utilisateur ordinaire

ne voit pas.)

Notre RFC 9989 introduit une nouvelle clé,

np, qui spécifie la politique à appliquer aux

sous-domaines non existants du domaine authentifié. Cela soulève le

problème de la définition de non existant. Le RFC dit que cela

inclut les réponses NXDOMAIN (No Such Domain),

évidemment, mais pas forcément les réponses NOERROR où la section

Réponses est vide, car le nom existe mais ne contient ni

enregistrement MX, ni enregistrement d'adresse (A ou AAAA). Ce test

de la présence de certains types d'enregistrement est déjà

couramment utilisé en pratique (il n'y a aucune raison d'accepter du

courrier d'un domaine qui ne permettrait pas les réponses) mais le

RFC ne l'impose pas. Et, sinon, le RFC rappelle que, si une requête

pour un domaine renvoie NXDOMAIN, tous ses sous-domaines n'existent

pas non plus (RFC 8020).

Évidemment, un débat ancien et récurrent pour DMARC est celui des

frontières organisationnelles. Comment sait-on si

cis.cnrs.fr dépend de la même autorité que

cnrs.fr (ou bien

pick.eu.org et eu.org). Il

n'y a pas de réel moyen de trouver cette information dans le

DNS. (On peut trouver les frontières techniques

en demandant l'enregistrement de type SOA. Mais cela ne donne pas

les frontières

administratives. gouv.fr

n'est pas géré par la même organisation que fr,

même s'ils sont dans la même zone.) Des efforts ont été faits à

l'IETF

pour résoudre ce problème mais sans

résultat. L'ancien RFC DMARC, le RFC 7489 suggérait d'utiliser une liste de suffixes d'enregistrement mais

notre RFC 9989 a finalement préféré une autre méthode,

la « montée à l'arbre » (on grimpe l'arbre des noms de domaine,

cherchant des enregistrements DMARC).

Passons à la pratique, maintenant. OpenDMARC est aujourd'hui très répandu, aussi bien côté envoyeur que côté récepteur, et apparait souvent dans les articles de marketing « comment s'assurer que votre spam pardon votre newsletter sera bien livrée partout ». Sur mon serveur de messagerie personnel, j'annonce une politique DMARC et, pour valider les messages entrants, j'utilise OpenDMARC (notez que son développement semble bien avoir stoppé et qu'il y a donc peu de chances qu'il prenne en compte les nouveautés de ce RFC). Ma configuration est très proche de celle par défaut :

Socket inet:54321 # Les autres ont leur valeur par défaut

Et Postfix le lance ainsi, juste après DKIM :

smtpd_milters = unix:run/opendkim.sock, inet:localhost:54321

Et c'est ainsi que sont produits les champs

Authenticated-Results: que vous avez vus.

Pour apprendre DMARC, je recommande l'excellent et interactif https://www.learndmarc.com/

Le chemin vers ce RFC a été très long (plusieurs années). L'annexe C du RFC résume les changements depuis le précédent RFC, le RFC 7489. Les principaux sont :

- Nouvel algorithme (« montée dans l'arbre » pour trouver le domaine organisationnel, au lieu de l'utilisation d'une liste de suffixes publics). C'est la suite du RFC 9091.

- Introduction de nouveaux concepts comme le PSD (Public Suffix Domain) et le PSO (Public Suffix Operator).

- Le RFC n'est plus seulement « Pour information », il passe sur le chemin des normes.

- Plusieurs nouvelles clés sont possibles dans

l'enregistrement DMARC :

np,psdett. - Mise à l'écart de certaines clés comme

pct(partiellement remplacé part). - Résolution des erreurs du précédent RFC.

Les articles suivants sont de bonnes lectures pour les nouveautés de DMARC :

L'article seul

RFC 9987: SSH Agent Protocol

Date de publication du RFC : Mai 2026

Auteur(s) du RFC : D. Miller (OpenSSH)

Chemin des normes

Réalisé dans le cadre du groupe de travail IETF sshm

Première rédaction de cet article le 28 mai 2026

Voici encore un RFC qui normalise quelque chose qui existait depuis longtemps : le protocole Agent de SSH.

SSH est normalisé dans le RFC 4251 et il permet la connexion à distance (RFC 4253) avec authentification (RFC 4252 et RFC 4254) par exemple avec une clé publique. Il est probablement inutile de le présenter davantage aux lecteurices de ce blog. Une des fonctions géniales de SSH est la possibilité d'avoir un agent (rien à voir avec l'IA agentique qui est à la mode en ce moment) qui mémorise les clés privées et peut effectuer les opérations demandées. Ainsi mémorisées, les clés seront utilisables sans nouvelle intervention de l'utilisateur (taper une phrase de passe, etc) tout en restant bien sécurisées. Et l'agent peut intervenir sur des connexions distantes, ce qui évite de copier sa clé privée sur des serveurs à qui on ne fait pas forcément totalement confiance. L'agent ne tourne pas dans le client SSH mais dans un processus dédié, ce qui améliore sa sécurité. Si vous êtes connecté en ce moment, vous avez sans doute un agent SSH qui tourne (ici sur une Debian) :

% ps uxwww | grep ssh bortzme+ 459934 0.0 0.0 10700 4964 ? Ss 09:44 0:00 /usr/bin/ssh-agent /home/bortzmeyer/.xsession

Comme indiqué au début, ce mécanisme d'agent est connu, mis en œuvre

et utilisé depuis très longtemps, ce RFC est une documentation a posteriori (le très ancien document

draft-ietf-secsh-agent

décrivait un protocole différent).

Donc, comment fonctionne ce protocole Agent (section 2 du RFC) ? Il est client-serveur, le serveur étant l'agent et le client de l'agent n'étant pas forcément un client SSH (mais, bon, c'est le cas le plus courant). Le client envoie des requêtes à l'agent et reçoit des réponses (comme dans beaucoup de protocoles réseau…). L'agent est un serveur pur, il ne fait que répondre au client, sans prendre d'initiatives. Les requêtes typiques sont le chargement d'une clé, la suppression d'une clé, la signature en utilisant une des clés. Le serveur reste maitre d'accepter ou pas les requêtes et le client doit donc être prêt à voir une requête refusée, par exemple parce que l'agent n'accepte que les clés d'un certain type.

La section 3 du RFC détaille les messages échangés entre le

client et l'agent (le serveur). Ils sont de type TLV et les types figurent dans

un

registre IANA. La longueur peut être nulle, par exemple il

existe des messages de type SSH_AGENT_FAILURE

(type numérique 5) qui n'ont pas de valeur. Le client demande

l'ajout d'une clé avec des messages de type

SSH_AGENTC_ADD_IDENTITY (type numérique 17). La

valeur est composée du type de la clé, de la clé elle-même et du

commentaire que vous avez indiqué lors de la création de la clé ; si

vous utilisez, par exemple, une clé Ed25519,

cf. RFC 8709, le type est

ssh-ed25519 (la liste est dans un

registre IANA). Avec OpenSSH, vous

trouverez ce commentaire dans

~/.ssh/id_ed25519.pub.

De la même façon,

on peut retirer une clé avec les messages de type

SSH_AGENTC_REMOVE_IDENTITY (type 18) et

SSH_AGENTC_REMOVE_ALL_IDENTITIES (type 19).

Une fois les clés dans l'agent, le client peut lui demander de

signer avec le type de

message SSH_AGENTC_SIGN_REQUEST (type 13),

message qui comprendra les données à signer.

Pour se

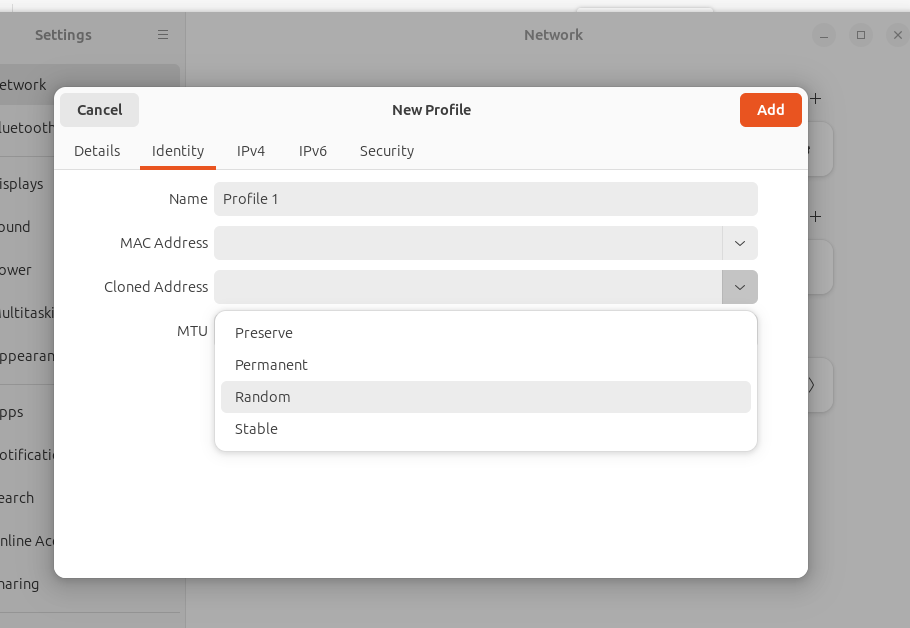

connecter à l'agent (section 4 du RFC), le client doit utiliser une

méthode sûre. Èvidemment pas question d'ouvrir l'agent à tout

l'Internet. Sur Unix, la méthode la plus

courante est d'utiliser une prise locale. Souvent, elle est trouvée

par une variable d'environnement définie lors

de la connexion, en général

SSH_AUTH_SOCK. C'est ce que fait

OpenSSH mais ce n'est pas imposé par la

norme, qui laisse le choix aux programmes.

Voici un exemple avec OpenSSH :

# On lance l'agent (on aurait normalement utilisé eval ou un # équivalent, pour définir la variable d'environnement) : % ssh-agent SSH_AUTH_SOCK=/tmp/ssh-xrLh0tnpVwLF/agent.23934; export SSH_AUTH_SOCK; SSH_AGENT_PID=23935; export SSH_AGENT_PID; echo Agent pid 23935; % ls -l /tmp/ssh-ZzouiZGBumyI/agent.23934 srw------- 1 stephane stephane 0 May 4 18:38 /tmp/ssh-ZzouiZGBumyI/agent.23934 % SSH_AUTH_SOCK=/tmp/ssh-xrLh0tnpVwLF/agent.23934; export SSH_AUTH_SOCK % ssh -vvv SERVEUR-DISTANT … debug1: Next authentication method: publickey debug3: ssh_get_authentication_socket_path: path '/tmp/ssh-xrLh0tnpVwLF/agent.23934' debug1: get_agent_identities: bound agent to hostkey debug1: get_agent_identities: ssh_fetch_identitylist: agent contains no identities [Et si on ajoute une clé dans l'agent ?] % ssh-add ~/.ssh/id_ed25519 Enter passphrase for /home/stephane/.ssh/id_ed25519: Identity added: /home/stephane/.ssh/id_ed25519 (stephane@foobar) % ssh -vvv SERVEUR-DISTANT … debug1: Next authentication method: publickey debug3: ssh_get_authentication_socket_path: path '/tmp/ssh-xrLh0tnpVwLF/agent.23934' debug1: get_agent_identities: bound agent to hostkey debug1: get_agent_identities: agent returned 1 keys

Autre possibilité très intéressante de l'agent (section 5), on peut faire suivre les communications sur un canal SSH (un peu comme avec X11). Cela permet, lorsque la machine A se connecte à la machine B puis à la C, d'utiliser les clés de la machine A pour s'authentifier sur la machine C. Cela utilise le mécanisme d'extension à SSH qui avait été normalisé dans le RFC 8308 pour signaler qu'on gère cette possibilité (mais comme le protocole Agent existait avant ce RFC, certains programmes n'annoncent pas cette gestion). La section 9 du RFC rappelle toutefois que cette fonction, si pratique, crée de nouveaux risques puisque elle introduit une relation de confiance transitive. Le RFC exige donc qu'elle ne soit pas activée par défaut.

Le protocole a entrainé la création de cinq nouveaux registres IANA (section 7), dont celui des types de messages (pour en ajouter un, politique « Examen par un expert », cf. RFC 8126.)

Un petit mot sur la sécurité (section 8 du RFC) puisqu'après tout, SSH est là pour améliorer notre sécurité. L'agent est chargé de garder des clés privées, il est donc très sensible et doit être de confiance. Mais le RFC rappelle aussi que l'accès à l'agent est évidemment très critique et doit être sécurisé (regardez les permissions de la prise dans l'exemple Unix plus haut), le protocole ne prévoyant aucune authentification.

Si on a accès à l'agent, et qu'il a chargé des clés, on peut

signer ce qu'on veut et donc s'authentifier auprès de serveurs

distants. Par contre, on ne peut pas récupérer de clés privées via

le protocole, qui n'a pas d'opération pour cela. Mais comme l'agent

garde les clés privées en mémoire, il faut faire attention à ce que

personne ne puisse lire cette mémoire. (La page de manuel de OpenSSH

est très nette à ce sujet et conseille d'utiliser plutôt la fonction

ProxyJump, via le -J.)

Ah, et puisque l'agent, lorsqu'il charge une clé, demande la phrase de passe de la clé, il faut aussi qu'il prenne des précautions pour limiter le risque d'une attaque par force brute (quand un attaquant essaie plein de phrases possibles). Par exemple, il peut introduire un délai après une phrase incorrecte.

Le protocole Agent est très ancien et est donc déjà mis en œuvre dans de nombreux programmes, par exemple OpenSSH (depuis 2000 !), PuTTY, Dropbear, Paramiko, la bibliothèque standard de Go, etc.

Si vous voulez afficher les messages échangés entre le client SSH

et l'agent, je ne connais pas

l'équivalent de tcpdump ou

Wireshark pour cela. Avec

OpenSSH, ssh-agent -d

affiche les connexions mais pas les messages. Sinon, on peut lire les

messages échangés avec socat (ici, un exemple

pour OpenSSH sur

Debian) :

[Dans une fenêtre] % ssh-agent -D [Dans une autre] [Copier-coller la première ligne, celle qui définit SSH_AUTH_SOCK] % mv $SSH_AUTH_SOCK /tmp/real-agent.sock % socat -x UNIX-LISTEN:$SSH_AUTH_SOCK,fork UNIX-CONNECT:/tmp/real-agent.sock [Dans une troisième] [Copier-coller la première ligne, celle qui définit SSH_AUTH_SOCK] % ssh un-serveur

Mais les messages seront bruts, sans formatage. À vous de les décoder.

Par exemple, ici,suite à un ssh-add, on voit :

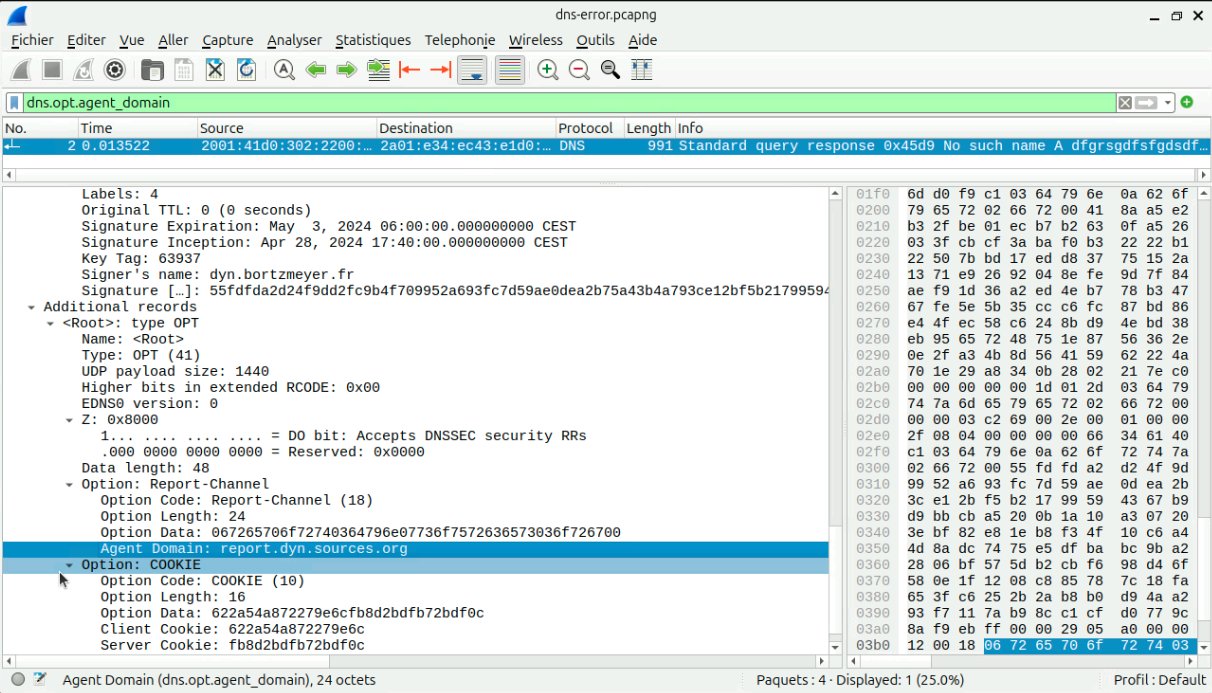

> 2026/05/11 17:47:13.000145101 length=142 from=1152 to=1293 00 00 00 8a 11 00 00 00 … < 2026/05/11 17:47:13.000146117 length=5 from=10 to=14 00 00 00 01 06

(Pour décoder, référez-vous au RFC, section 3, et au registre

IANA.) Le premier message (après le >) a une longueur de 138 octets (les

quatre premiers octets, 0000008A, nous le disent, socat l'affiche

mais lui ajoute les quatre octets de la longueur). Le type du

message (indiqué par l'octet suivant) est 17,

SSH_AGENTC_ADD_IDENTITY. L'agent répond (après

la <) par un message d'un seul octet, de type 6

(SSH_AGENT_SUCCESS) et de contenu nul. Si je me

connecte en SSH à un serveur, en utilisant la clé qui vient d'être

chargée, j'ai :

> 2026/05/11 17:59:54.000526321 length=5 from=665 to=669

00 00 00 01 0b

< 2026/05/11 17:59:54.000526468 length=535 from=5 to=539

00 00 02 13 0c 00 00 00 …

> 2026/05/11 17:59:54.000609874 length=1017 from=670 to=1686

00 00 03 f5 0d 00 00 01 …

< 2026/05/11 17:59:54.000615719 length=285 from=540 to=824

00 00 01 19 0e 00 00 01 14 …

Le premier message, très court, est de type 11,

SSH_AGENTC_REQUEST_IDENTITIES, il obtient une

réponse 12 (SSH_AGENT_IDENTITIES_ANSWER), puis

le client SSH demande une signature avec la clé privée que stocke

l'agent (type 13,

SSH_AGENTC_SIGN_REQUEST) et a une réponse (type

14, SSH_AGENT_SIGN_RESPONSE).

Enfin, le fichier ./PROTOCOL.agent dans le source

de OpenSSH documente les extensions d'OpenSSH

pour ce protocole agent-client.

L'article seul

RFC 9982: JSContact Version 2.0: A JSON Representation of Contact Data

Date de publication du RFC : Mai 2026

Auteur(s) du RFC : R. Stepanek (Fastmail)

Chemin des normes

Réalisé dans le cadre du groupe de travail IETF calext

Première rédaction de cet article le 28 mai 2026

Voici la version 2 du format de représentation d'entités

(personnes ou organisations) JSContact (RFC 9553). En fait, ce numéro de version est trompeur, il n'y

a qu'un seul changement, le membre uid qui

était obligatoire devient facultatif. Mais ce petit changement, qui

casse la compatibilité, oblige à changer de numéro de version.

Dans la section 2.1.9 du RFC 9553,

l'uid (User IDentifier)

était obligatoire. Alors que le vieux format

vCard (RFC 6350) le

disait facultatif, ce qui rendait difficile toute traduction

automatique de vCard vers JSContact. En outre, s'il était cool

d'avoir la garantie d'un identificateur unique pour chaque carte de

visite au format JSContact, cela ne convenait pas dans tous les

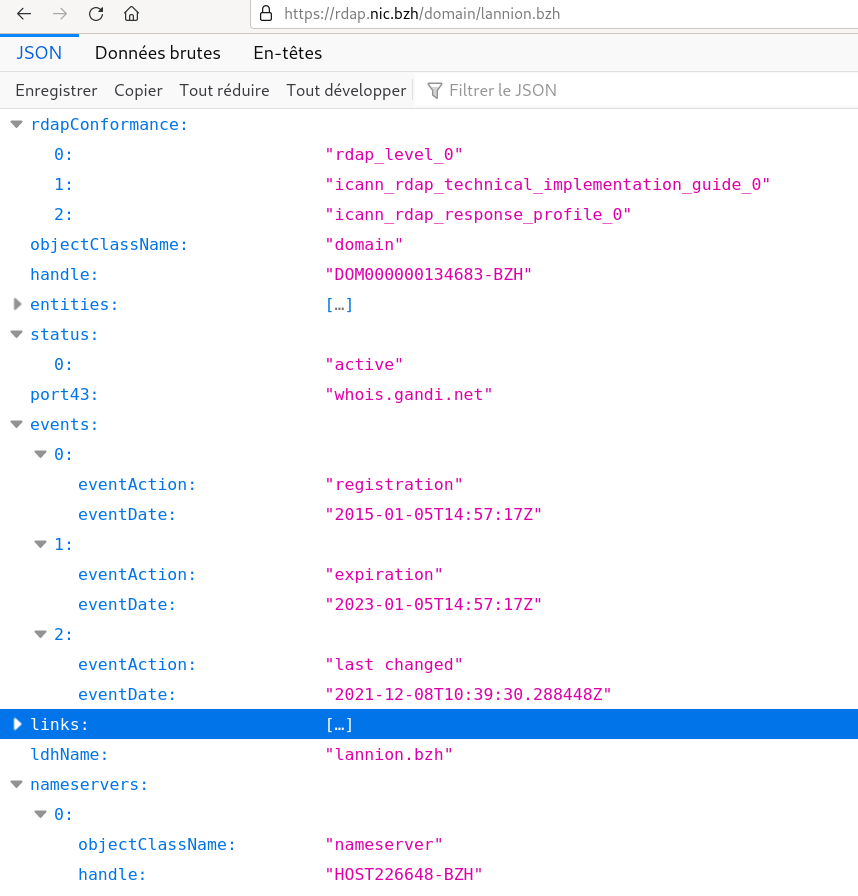

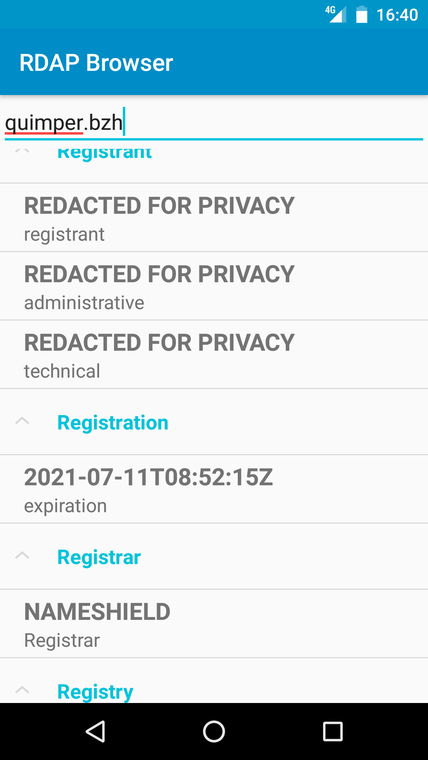

cas. Ainsi, RDAP (RFC 9083)

n'utilise pas du tout cette propriété uid.

Donc, seul changement entre les versions 1 et 2, l'attribut

uid devient optionnel. On passe de :

uid: String (mandatory)

à :

*uid: String (optional).*

Mais c'est suffisant pour obliger à changer le numéro de version de JSContact (RFC 9553, section 1.9).

Par exemple, cet object JSContact (qui n'a pas

d'uid) est désormais légal :

{

"@type": "Card",

"version": "2.0",

"name": {"components": [{"kind": "given","value": "Jean"},

{"kind": "surname","value": "Durand"}]},

"emails": {

"email": {

"address": "jean.durand@example.com"

}

}

}

(Avec la version 1, il aurait fallu quelque chose comme

"uid": "a73c940e-b1d3-4f3c-aa50-c9749352c253"

après la version.)

L'article seul

RFC 9975: Clarifications on CDS/CDNSKEY and CSYNC Consistency

Date de publication du RFC : Mai 2026

Auteur(s) du RFC : P. Thomassen (SSE - Secure Systems

Engineering)

Chemin des normes

Réalisé dans le cadre du groupe de travail IETF dnsop

Première rédaction de cet article le 28 mai 2026

Pour compléter un processus de sécurisation des noms de domaine avec DNSSEC, il faut transmettre au domaine parent votre clé publique. Le faire manuellement via l'interface Web du BE n'est pas pratique donc il existe un moyen d'automatiser cela, les CDS/CDNSKEY, moyen décrit dans le RFC 7344. Mais attention à la sécurité ! Ce moyen n'est sûr que si on suit quelques précautions, décrites dans ce nouveau RFC.

Bon, je sais, j'ai simplifié, on ne transmet pas forcément au domaine parent sa clé publique mais parfois un condensat de celle-ci. (Le domaine parent publiera ensuite un enregistrement DS, contenant un condensat que vous aurez donné ou bien qu'il aura calculé à partir de la clé.) Ça ne change pas grand'chose en pratique. Le RFC 7344 décrit comment automatiser le changement de clé en publiant dans son domaine des enregistrements CDS et/ou CDNSKEY, qui informent le parent. (Et le RFC 9615 permet de le faire pour la configuration initiale, pas juste pour un changement.) Avec une technique proche, les enregistrements CSYNC du RFC 7477, on peut aussi automatiser le changement des serveurs de noms faisant autorité.

À partir de là, le gestionnaire du domaine parent (typiquement un registre de noms de domaine) va récupérer ces enregistrements et agir (modifier les enregistrements DS et NS dans son domaine). La façon la plus simple de récupérer les CDS, CDNSKEY et CSYNC est de faire une bête requête DNS classique, donc via son résolveur par défaut :

% dig turris.cz CDS … ;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 16850 ;; flags: qr rd ra ad; QUERY: 1, ANSWER: 1, AUTHORITY: 0, ADDITIONAL: 1 … ;; ANSWER SECTION: turris.cz. 5 IN CDS 53148 13 2 9A0E997A2992D4089CE39C1976DC65C00C9D20A6C36187F897E71D6E 23368E6E ;; Query time: 24 msec ;; SERVER: 192.168.2.254#53(192.168.2.254) (UDP) ;; WHEN: Fri Jan 09 11:15:20 CET 2026 ;; MSG SIZE rcvd: 86 % dig alatienne.fr CDNSKEY … ;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 53877 ;; flags: qr rd ra ad; QUERY: 1, ANSWER: 1, AUTHORITY: 0, ADDITIONAL: 1 … ;; ANSWER SECTION: alatienne.fr. 3600 IN CDNSKEY 257 3 13 ( mdsswUyr3DPW132mOi8V9xESWE8jTo0dxCjjnopKl+Gq JxpVXckHAeF+KkxLbxILfDLUT0rAK9iUzy1L53eKGQ== ) ; KSK; alg = ECDSAP256SHA256 ; key id = 2371 ;; Query time: 52 msec ;; SERVER: 127.0.0.1#53(127.0.0.1) (UDP) ;; WHEN: Thu Feb 05 16:35:32 CET 2026 ;; MSG SIZE rcvd: 229

Mais cette méthode n'est pas très sûre et nous allons voir pourquoi, et comment arranger les choses.

Ici, la réponse CDS était signée par DNSSEC (le

flag ad, pour

Authentic Data). Mais ce n'est pas toujours le

cas (avec les CSYNC, ou tout simplement lors de la configuration

initiale de DNSSEC, cf. RFC 8078). Le fond du

problème est que les serveurs faisant

autorité pour le domaine qui publie CDS, CDNSKEY ou CSYNC

peuvent être en désaccord. (Ou bien, mais le RFC ne semble pas le

mentionner, il y a eu empoisonnement de la mémoire du résolveur.) Ce

désaccord peut être dû à un piratage d'un des serveurs (ou à une

malveillance de ses opérateurs) mais il peut être aussi le résultat

d'un cafouillage technique

(un serveur ne se synchronisant plus) ou organisationnel, les

serveurs n'étant pas forcément gérés par la même entité. Sans

compter le risque d'une délégation boiteuse (lame

delegation) où un des serveurs listés dans l'ensemble NS

n'est pas censé être serveur pour ce domaine. D'ailleurs, même

DNSSEC ne protège pas dans tous les cas, s'il y a plusieurs signeurs

(RFC 8901), ils peuvent aussi déconner

séparement. Avec le comportement par défaut du résolveur typique

(accepter la réponse du premier serveur faisant autorité qui

répond), un seul des serveurs faisant autorité peut déclencher un

changement de configuration dans le domaine parent. Le cœur de notre

nouveau RFC est

de dire que le logiciel qui récupère CDS/CDNSKEY/CSYNC doit

s'assurer que les serveurs faisant autorité sont

cohérents, qu'ils renvoient tous la même

réponse.

Cela ne peut pas se faire via un résolveur typique, je n'en connais pas qu'on puisse configurer pour faire cela, il faut donc interroger directement les serveurs faisant autorité. Par exemple, pour la requête dig ci-dessus, un moyen de le faire serait, par exemple en shell :

% for ns in $(dig +short turris.cz NS); do dig @$ns +short turris.cz CDS done 53148 13 2 9A0E997A2992D4089CE39C1976DC65C00C9D20A6C36187F897E71D6E 23368E6E 53148 13 2 9A0E997A2992D4089CE39C1976DC65C00C9D20A6C36187F897E71D6E 23368E6E 53148 13 2 9A0E997A2992D4089CE39C1976DC65C00C9D20A6C36187F897E71D6E 23368E6E

Et il faudrait ensuite s'assurer que toutes les réponses sont identiques. Sinon, le domaine parent s'abstient d'agir. (Comme les lecteurs et lectrices de ce blog sont très fort·es en réseau, ielles ont certainement remarqué que j'avais simplifié : comme un serveur peut avoir plusieurs adresses IP, il faudrait les tester toutes. Des exemples de programmes plus perfectionnés figurent par la suite.)

Ces nouvelles règles amènent à mettre à jour quelques RFC, qui ne les spécifiaient pas : les RFC 7344 et la section 3.1 du RFC 7477, qui conseillait de ne demander qu'à un seul serveur faisant autorité (ce que fait le résolveur typique mais qui n'est pas assez sûr).

La section 3 du RFC liste plus formellement les nouvelles exigences :

- Tester la présence et le contenu des CDS/CDNSKEY/CSYNC via toutes les adresses IP des serveurs faisant autorité.

- Toutes les réponses doivent être identiques.

- On peut arrêter le test dès qu'au moins une des réponses correspond au DS/NS existant. Cela veut dire qu'au moins un des serveurs faisant autorité ne veut pas qu'on change.

Si et seulement si toutes les réponses sont identiques, et différentes de la situation actuelle, le gestionnaire du domaine parent peut envisager de modifier NS et DS.

Notez que, si les serveurs faisant autorité utilisent l'anycast, le test ne sera pas complet, le vérificateur de cohérence ne testera qu'une seule instance d'un nuage anycast. Dans ce cas, il peut être intéressant de tester la cohérence depuis plusieurs points de mesure, pour avoir des chances de contacter plusieurs instances anycast.

La même règle s'applique aux enregistrements CSYNC du RFC 7477. La section 3.2 de notre RFC détaille comment traiter ces enregistrements, qui permettent notamment de synchroniser les enregistrements NS du domaine parent (et la colle) avec ceux du domaine fils. Il y a une petite nuance pour le numéro de série de la zone que contient l'enregistrement CSYNC (il doit être identique à celui du SOA du même serveur, pas forcément à ceux des CSYNC des autres serveurs faisant autorité).

La section 5 de notre RFC discute les conséquences pour la sécurité. Si on ne fait pas les vérifications décrites ici, il y a un risque de copier dans la zone parente des données incorrectes, voire créées par un attaquant, par exemple parce qu'il a réussi à pirater un des serveurs faisant autorité ou bien parce qu'il gérait un de ces serveurs mais agissant sans autorisation du gérant de la zone (cas courant si on sous-traite certains de ses serveurs secondaires). Ce RFC privilégie donc l'intégrité des données, au risque, on peut le remarquer, qu'un changement souhaité prenne davantage de temps, si un des serveurs faisant autorité a des problèmes. Que faire si un de ces serveurs ne veut vraiment pas jouer le jeu et, par exemple, ne se synchronise plus et ne publie pas le nouveau CDS/CDNSKEY/CSYNC ? La section 5 dit qu'il faut donc maintenir un canal traditionnel (via le BE, par exemple), pour pouvoir changer quand même les données publiées par la zone parente. C'est par exemple le rôle d'EPP (RFC 5730).

Cette vérification de la cohérence a déjà été mise en œuvre dans les logiciels de TANGO et CORE, ainsi que déployée par le registre suisse. Zonemaster fait ce test.

Enfin, l'annexe A du RFC décrit plus en détail des scénarios où l'incohérence entre les serveurs faisant autorité pour un domaine a eu des conséquences fâcheuses. Par exemple, si un domaine a une délégation boiteuse, vers un serveur qui n'existe pas, un malveillant peut créer le serveur en question, mettre un CSYNC en indiquant uniquement des serveurs qu'il contrôle et transformer une simple délégation boiteuse en un détournement complet du nom. Si le serveur non existant était dans un nom de domaine non enregistré, l'attaquant n'a qu'à enregistrer ce nom (attaque flamant). Si le serveur non existant était sur une adresse IP libre chez un hébergeur public, l'attaquant n'a qu'à créer des machines chez cet hébergeur jusqu'à tomber sur l'adresse en question (une variante de l'attaque des sous-domaines). Ce genre d'attaques est décrit dans des articles comme « Unresolved Issues: Prevalence, Persistence, and Perils of Lame Delegations » ou « Risky BIZness: risks derived from registrar name management ». Bon, si le domaine est signé avec DNSSEC, il est protégé, non ? Oui, sauf si l'attaquant peut changer la clé avec un CDS… D'où l'importance de la vérification de cohérence de ce RFC.

Autre exemple d'accident possible (et qui n'est pas dû à une attaque délibérée), dans le cas où un domaine a plusieurs signeurs DNSSEC (RFC 8901), si un des serveurs faisant autorité ne publie que ses propres clés dans un CDS. Sans vérification de cohérence, au lieu d'avoir plusieurs DS comme prévu, on n'en aura qu'une partie.

Et si vous cherchez un programme simple qui fait à peu près ce

que demande le RFC, vous avez cds-consistency.py

% ./cds-consistency.py knot-resolver.cz knot-resolver.cz is consistent, data is "None" % ./cds-consistency.py àlacon.fr àlacon.fr is consistent, data is "7177 13 2 fa99827c7aca1681b8905285e7fa33ec5adccb430393b4fa1e9f9aa3d9263709"

L'article seul

RFC 9969: IAB AI-CONTROL Workshop Report

Date de publication du RFC : Mai 2026

Auteur(s) du RFC : M. Nottingham, S. Krishnan

Pour information

Première rédaction de cet article le 20 mai 2026

Ah, l'IA… Vaste sujet, et d'actualité. Une des questions qui reviennent souvent est celle de l'utilisation du contenu qu'on trouve sur le Web pour entrainer les grands modèles, sa légitimité, la charge qu'elle induit pour les serveurs, les moyens de la contrôler, etc. Un colloque avait été organisé par l'IAB en septembre 2024 sur ces questions et ce RFC en est le compte-rendu. Ce colloque avait lancé le projet IETF aipref.

Une petite précision politique d'abord : le RFC précise bien qu'il s'agit d'un compte-rendu et que l'IAB n'approuve pas forcément tout ce qui a été dit à ce colloque (section 1.2 du RFC). Je rajoute que j'ai aussi des opinions sur le sujet, donc je mettrais [entre crochets] ce qui est mon opinion, et ne vient pas du RFC. Le reste n'est donc pas de moi, j'en rends compte, c'est tout, ne me tapez pas.

Ce colloque fait partie de la série de colloques qu'organise régulièrement l'IAB pour explorer des tendances à plus ou moins long terme, sans les obligations de l'IETF de produire normes et documents.

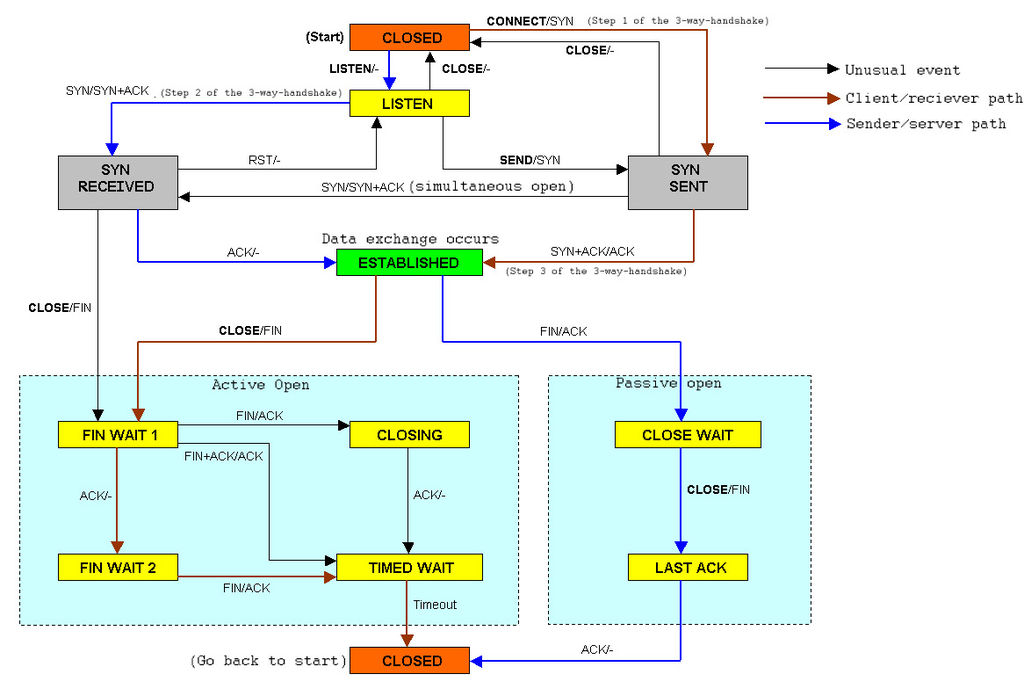

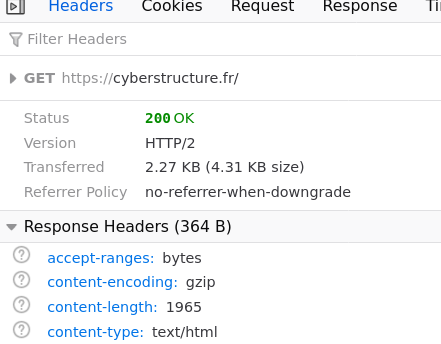

Donc, les LLM (qui ne sont qu'une partie des techniques qu'on regroupe sous le terme marketing d'« IA ») fonctionnent en deux phases : on entraine le modèle en lui faisant ingérer une grande quantité de contenu (textes, images ou autres), puis il va pouvoir inférer du contenu à partir de ce qu'il a digéré pendant la phase d'entrainement, et d'une demande (dite prompt). Le contenu inféré n'est jamais tout à fait identique à celui utilisé pour l'entrainement (autrement, cela serait du plagiat, potentiellement illégal). Les LLM ne marchant bien, à l'heure actuelle, que si le corpus d'entrainement était énorme, ils sont très gourmands en données et une source évidente de contenu en grande quantité est le Web. Des bots ou crawlers parcourent donc le Web, ramassant du contenu. Voici par exemple un extrait du journal du serveur qui héberge ce blog, montrant le bot de Perplexity récoltant du contenu :

18.210.92.235:64884 - - [09/Jan/2026:07:26:15 +0000] "GET /images/TCP_state_diagram.jpg HTTP/1.1" 200 96551 "-" "Mozilla/5.0 AppleWebKit/537.36 (KHTML, like Gecko; compatible; PerplexityBot/1.0; +https://perplexity.ai/perplexitybot)" www.bortzmeyer.org TLS 18.97.9.103:64398 - - [09/Jan/2026:08:31:39 +0000] "GET /bitcoin-metamorphoses.html HTTP/1.1" 200 8982 "-" "Mozilla/5.0 AppleWebKit/537.36 (KHTML, like Gecko; compatible; PerplexityBot/1.0; +https://perplexity.ai/perplexitybot)" www.bortzmeyer.org TLS 18.97.9.101:57493 - - [09/Jan/2026:08:31:39 +0000] "GET /robots.txt HTTP/1.1" 404 3250 "-" "Mozilla/5.0 AppleWebKit/537.36 (KHTML, like Gecko; compatible; PerplexityBot/1.0; +https://perplexity.ai/perplexitybot)" www.bortzmeyer.org TLS 18.97.9.103:48122 - - [09/Jan/2026:08:47:36 +0000] "GET /nist-pq.pdf HTTP/1.1" 200 84543 "-" "Mozilla/5.0 AppleWebKit/537.36 (KHTML, like Gecko; compatible; PerplexityBot/1.0; +https://perplexity.ai/perplexitybot)" www.bortzmeyer.org TLS 18.97.9.96:25157 - - [09/Jan/2026:08:51:37 +0000] "GET /files/capitole-libre-2019-quic-pour-impression.pdf HTTP/1.1" 200 212507 "-" "Mozilla/5.0 AppleWebKit/537.36 (KHTML, like Gecko; compatible; PerplexityBot/1.0; +https://perplexity.ai/perplexitybot)" www.bortzmeyer.org TLS

Une des questions soulevées par cette récolte de données est qu'elle n'était pas prévue à l'origine. Certains webmestres qui mettent du contenu en ligne estiment donc qu'un nouvel usage (l'entrainement des LLM) justifie de nouvelles règles et de nouvelles possibilités de contrôle par le serveur Web. C'est par exemple ce que prévoit l'AI Act européen.

Le colloque (ou atelier) de l'IAB s'est tenu les 19 et 20 septembre 2024 (oui, le RFC met trop longtemps à sortir) et prévoyait de travailler sur tous les aspects liés à cette récolte de données (cf. l'appel à participation). Le colloque regroupait des personnes de divers horizons, experts techniques, entreprises d'IA, fournisseurs de contenu, décideurs politiques, etc. La liste figure dans l'annexe A.2. La règle suivie était celle de Chatham House (tout ce qui se dit est public mais sans le lier à un·e participant·e particulier·ère). D'ailleurs, le RFC note qu'au moins un participant n'a pas voulu que son identité soit dévoilée, juste qu'il était un représentant officiel d'un gouvernement. Et, comme déjà dit, le RFC rend compte des discussions, cela ne signifie pas que l'IAB approuve tout ce qui a été dit.

La section 2 du RFC résume les discussions (la totalité des

soumissions sont en

ligne). Aujourd'hui, les fournisseurs de contenu, les

webmestres, peuvent exprimer leurs choix quant à la récolte de

données par divers moyens. Il y a par exemple une solution technique

existante, c'est le

robots.txt, qui est

décrit dans le RFC 9309. Notez que, en

l'absence du fichier robots.txt, les

bots peuvent tout récolter. C'est donc une

solution opt-out. Il y a

aussi des solutions non techniques par exemple les

conditions d'utilisation (ainsi, ce blog est sous licence GFDL et les contenus peuvent

donc être réutilisés, à la condition que les destinataires jouissent

des mêmes droits de réutilisation). [Tiens, par contre, il n'existe pas

de licence

CC-BY-NoAI ?] Pour revenir à la technique, les webmestres

peuvent aussi bloquer les crawlers par leur

adresse IP, ou leur User-Agent (RFC 9110, section 10.1.5), ou carrément tout mettre derrière

un paywall.

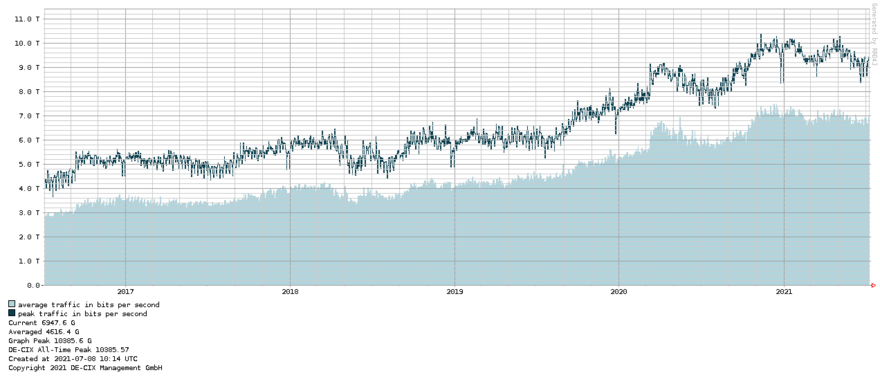

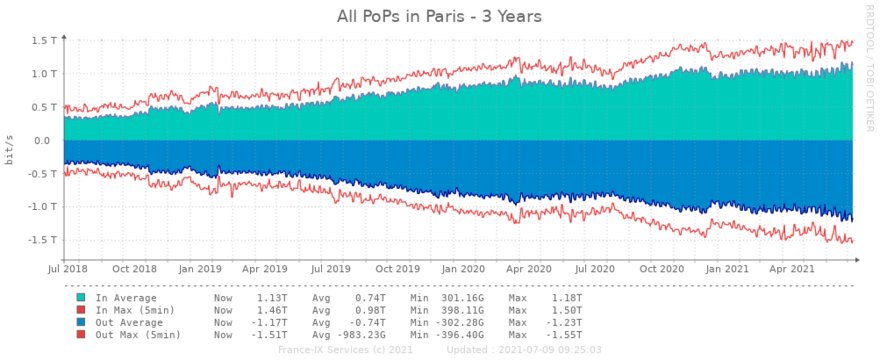

Comme indiqué plus haut, ces solutions sont en général opt-out, donc par défaut, la récolte est autorisée. (Sur ce blog, et c'est apparemment le cas de la plupart des serveurs HTTP, plus de la moitié des requêtes sont faites par des bots, mais pas forcément liés à l'IA, c'était déjà le cas avant les LLM.) On constate (cf. l'exposé « Consent in Crisis: The Rapid Decline of the AI Data Commons ») une tendance à la fermeture : la récolte devient de plus en plus difficile car de nombreux serveurs bloquent les accès qu'ils pensent dûs à un bot. Le Web tend donc à se fermer.

[Le RFC n'est pas clair sur ce point mais, pour moi, il est important de faire la différence entre les problèmes techniques et opérationnels posés par certains bots qui, qu'ils travaillent pour l'IA ou pas, « matraquent » avec excès les serveurs, et les problèmes politiques et financiers liés à l'utilisation qui est faite des données récoltées. Les problèmes techniques et opérationnels causés par des « bots fous » existaient bien avant les LLM. Par contre, les problèmes politiques (légitimité à réutiliser le contenu) et financiers (perte de revenus pour les ayant droits, comme mentionné dans le RFC) sont plus spécifiques de l'IA. Le RFC ne parle pas vraiment des problèmes opérationnels posés par l'agressivité de certains bots - pas forcément liés à l'IA, d'ailleurs - mais la réunion IETF 123 à Madrid avait vu de très intéressants exposés à ce sujet.]

À l'heure actuelle, il est difficile de savoir ce qui est permis,

au delà des simples consignes du

robots.txt. Les gérants des serveurs n'ont pas

de moyen standard et automatiquement analysable de faire connaitre

leurs conditions d'utilisation, et les bots n'ont

donc pas non plus de moyen de savoir ce qui est permis. [Il va de

soi qu'il y a des bots qui, de toute façon, s'en

foutent. Le travail de normalisation à l'IETF ne pourra concerner que les

bots honnêtes et ne dispensera pas de mesures de

sécurité contre les malhonnêtes.]

Le RFC creuse certain aspects de la question. Par exemple, en

section 2.1, le problème de la différence entre le moment du

ramassage des données et celui de leur utilisation. Les consignes du

serveur (comme le robots.txt) sont lues au

moment du ramassage mais certains responsables de contenu voudraient

exprimer des choix concernant l'utilisation, or celle-ci se fait à

un autre moment, décorrélé du premier. Certaines récoltes, comme

celle faite par Common Crawl, peuvent servir

à de multiples usages et des consignes concernant le ramassage ne

sont donc pas appropriées. Autre exemple que Common Crawl, on peut

avoir une organisation qui gère un moteur de recherche du

Web et développe un LLM, et qui

utilise le même crawler pour les deux

usages. Certains webmestres estiment que la première utilisation ne

pose pas de problème (au bout du compte, cela ramènera du trafic sur

leur site Web) mais s'opposent à la seconde car elle n'apportera pas

de trafic, le LLM donnant des réponses qui suffiront à

l'utilisateur.

Du point de vue technique, il faut aussi noter que le principe d'entrainement d'un LLM fait qu'on utilise toutes les données et, qu'une fois le modèle créé, il n'y a pas d'étiquetage spécifique de la source de telle ou telle réponse du LLM. (C'est pour cela que les LLM ont du mal à indiquer leurs sources.) Un webmestre qui souhaiterait dire « d'accord pour servir à l'entrainement des IA mais pas pour que ces IA aient un usage militaire, ou bien pas un usage commercial » ne le peut pas, en raison de cette limite technique. Et même si ce moyen existait, le gérant du LLM serat obligé de faire N modèles, pour toutes les permutations des différents critères (ou tout simplement d'exclure tous les contenus ayant une licence restrictive, ce qui limiterait la représentativité du corpus d'entrainement du modèle).

Enfin, les préférences changent dans le temps et celles exprimées au moment de la récolte des données peuvent ne pas être à jour lorsque les données seront utilisées pour l'entrainement d'un LLM.

Le problème est déjà compliqué si on suppose que tous les acteurs sont de bonne foi et respectent les règles. Mais, évidemment, la confiance ne règne pas, et pour de bonnes raisons. [Les entreprises capitalistes trichent, que ce soit celles qui entrainent les LLM ou bien celles des ayant droits.] Il n'y a pas de moyen facile de vérifier le respect des préférences exprimées par les gérants du contenu. Et c'est d'autant plus inquiétant que les entreprises de l'IA n'ont pas vraiment de motivation pour respecter les règles : aucun risque de sanction [surtout compte-tenu des déclarations de Trump contre tout projet de régulation de l'IA]. Cette absence de confiance entraine l'utilisation importante de moyens techniques de blocage, comme de bloquer les adresses IP des bots connus. Il y a même un bot qui suggère cette solution :

119.28.89.249:58834 - - [21/Jan/2026:15:32:02 +0000] "GET /5153.xml HTTP/1.1" 200 6891 "-" "Mozilla/5.0 (compatible; Thinkbot/0.5.8; +In_the_test_phase,_if_the_Thinkbot_brings_you_trouble,_please_block_its_IP_address._Thank_you.)" www.bortzmeyer.org TLS

L'atelier de l'IAB a passé du temps sur la question de

l'attachement des préférences au contenu (section 2.3). Le

robots.txt (RFC 9309) est

très bien, très déployé et largement reconnu. Mais il manque de

souplesse pour les gros sites qui souhaitent un système plus

granulaire. Par exemple, si un site de vidéos souhaitait restreindre

l'accès à certaines vidéos, la seule solution est de les placer dans

un espace particulier (par exemple un

répertoire distinct), et donc de devoir

changer l'URL

si la classification change. Et, comme le

robots.txt est à la racine du site Web, il

n'est pas sous le contrôle des créateurs de contenu qui ont accès à

un espace dédié mais pas à la totalité du site. Si le CMS que vous

utilisez permet des créations de contenu et des mises à jour

décentralisées, où certaines personnes peuvent modifier une partie

du site, regardez s'il permet à ces personnes d'influencer le

robots.txt. Je suis preneur d'exemples.

Une autre solution (qui ne serait pas forcément exclusive du

robots.txt mais complémentaire) serait

d'inclure les préférences d'utilisation dans le contenu

lui-même. C'est ce que permet l'élément HTML <meta>

ou le format XMP pour les images. Des formats

comme XML

ou JSON

permettraient certainement d'ajouter ces préférences d'utilisation,

qui ont l'avantage de forcément voyager avec le contenu,

contrairement au robots.txt. Évidemment, cela

ne marchera pas si ces métadonnées sont retirées par le programme

de collecte (pas forcément pour des raisons malveillantes, cela peut

être pour diminuer la taille des données). Et certains formats ne se

prêtent pas à cette inclusion des préférences d'utilisation, comme

le texte brut, ou comme les contenus qui ont

plusieurs auteurs (pensez à un fil de discussion sur les réseaux

sociaux).